Ce guide est conçu spécifiquement pour un type de piratage qui ajoute à votre site des pages de charabia contenant de nombreux mots clés, que nous appelons piratage des mots clés et des liens masqués. Il est principalement destiné aux utilisateurs des systèmes de gestion de contenu (CMS) populaires. Toutefois, si vous n'utilisez pas de CMS, ce guide peut tout de même vous être utile.

Identifier le piratage

Le piratage par mots clés et liens dissimulés consiste à générer automatiquement de nombreuses pages contenant du texte, des liens et des images incompréhensibles. Ces pages contiennent parfois des éléments de modèle de base du site d'origine : au premier abord, elles peuvent s'apparenter à des parties normales de votre site, jusqu'à ce que vous en lisiez le contenu.

Les pages piratées sont créées pour manipuler les facteurs de classement de Google. Les pirates informatiques tentent souvent de monétiser ce type de pratique en vendant les liens figurant sur les pages piratées à différents tiers. Souvent, les pages piratées redirigent également les visiteurs vers une page sans rapport, sur laquelle les pirates informatiques peuvent gagner de l'argent.

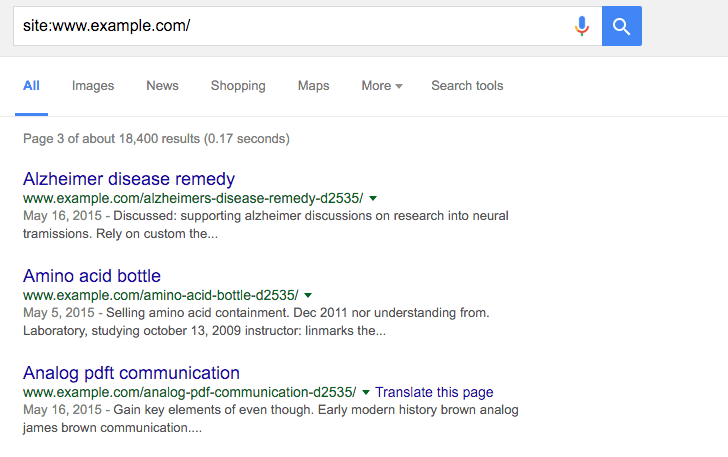

Commencez par consulter l'outil Problèmes de sécurité de la Search Console pour voir si Google a détecté l'une de ces pages piratées sur votre site. Parfois, vous pouvez également trouver les pages en ouvrant la recherche Google et en saisissant site:_your site url_, avec l'URL racine de votre site. Les résultats de cette recherche affichent les pages que Google a indexées pour votre site, y compris les pages piratées. Examinez quelques pages de résultats de recherche pour voir si vous remarquez des URL inhabituelles.

Si vous ne voyez aucun contenu piraté dans la recherche Google, utilisez les mêmes termes de recherche avec un autre moteur de recherche. Voici un exemple de ce à quoi cela pourrait ressembler:

En règle générale, lorsque vous cliquez sur un lien vers une page piratée, vous êtes redirigé vers un autre site ou vous voyez une page remplie de contenu incohérent. Toutefois, un message indiquant que la page n'existe pas (par exemple, une erreur 404) peut également s'afficher. Ne vous fiez pas aux apparences ! Les pirates informatiques tentent de vous faire croire que la page a disparu ou a été réparée alors qu'elle est toujours piratée. Pour ce faire, elles utilisent le masquage de contenu.

Recherchez des cas de masquage en saisissant les URL de votre site dans l'outil d'inspection d'URL. L'outil Explorer comme Google vous permet de voir le contenu caché sous-jacent.

Corriger le piratage

Avant de commencer, sauvegardez l'intégralité de votre site hors connexion. Vous pourrez ainsi restaurer les fichiers ultérieurement, si nécessaire. Enregistrez tous les fichiers qui se trouvent sur votre serveur à un autre emplacement.

Si vous utilisez un système de gestion de contenu (CMS), comme WordPress ou Drupal, vous pouvez peut-être utiliser un plug-in de sauvegarde pour enregistrer votre site. N'oubliez pas de sauvegarder votre base de données. Pour savoir comment procéder, consultez la documentation de votre CMS.

Vérifier votre fichier .htaccess (3 étapes)

Le piratage par mots clés et liens dissimulés utilise votre fichier .htaccess pour créer automatiquement des pages masquées sur votre site. Vous pouvez vous familiariser avec les principes de base de .htaccess sur le site officiel d'Apache pour mieux comprendre l'impact du piratage sur votre site, mais ce n'est pas obligatoire.

Étape 1

Recherchez votre fichier .htaccess sur votre site. Si vous ne savez pas où le trouver et que vous utilisez un CMS tel que WordPress, Joomla ou Drupal, recherchez "emplacement du fichier .htaccess" dans un moteur de recherche, en ajoutant le nom de votre CMS.

Selon votre site, vous pouvez voir plusieurs fichiers .htaccess.

Créez une liste de tous les emplacements de fichiers .htaccess.

Étape 2

Ouvrez le fichier .htaccess pour en afficher le contenu. Recherchez une ligne de code qui ressemble à ceci:

RewriteRule (.*cj2fa.*|^tobeornottobe$) /injected_file.php?q=$1 [L]

Les variables de cette ligne peuvent changer. cj2fa et tobeornottobe peuvent être une combinaison de lettres ou de mots. L'important est d'identifier l'.php référencé dans cette ligne.

Notez le fichier .php mentionné dans le fichier .htaccess. Dans l'exemple, le fichier .php est nommé injected_file.php, mais en réalité, le nom du fichier ne sera pas aussi évident. Il s'agit généralement d'un ensemble aléatoire de mots inoffensifs tels que horsekeys.php ou potatolake.php. Il s'agit probablement d'un fichier .php malveillant que nous devrons rechercher et supprimer plus tard.

Étape 3

Remplacez tous les fichiers .htaccess par une version propre ou par défaut du fichier .htaccess. Vous pouvez généralement trouver une version par défaut d'un fichier .htaccess en recherchant "fichier .htaccess par défaut" et le nom de votre CMS. Pour les sites comportant plusieurs fichiers .htaccess, recherchez une version propre de chacun d'eux et effectuez le remplacement.

Si aucun .htaccess par défaut n'existe et que vous n'avez jamais configuré de fichier .htaccess sur votre site, le fichier .htaccess que vous trouvez sur votre site est probablement malveillant.

Enregistrez une copie des fichiers .htaccess hors connexion, juste au cas où, et à partir de votre site.

Rechercher et supprimer d'autres fichiers malveillants (5 étapes)

L'identification des fichiers malveillants peut être difficile et prendre du temps. Prenez votre temps lorsque vous vérifiez vos fichiers. Si ce n'est pas déjà fait, c'est le moment de sauvegarder les fichiers de votre site. Consultez la documentation de votre CMS pour savoir comment sauvegarder votre site.

Étape 1

Si vous utilisez un CMS, réinstallez tous les fichiers principaux (par défaut) fournis avec la distribution par défaut de votre CMS, ainsi que tout ce que vous avez pu ajouter (thèmes, modules, plug-ins, par exemple). Cela permet de s'assurer que ces fichiers ne contiennent pas de contenu piraté. Vous pouvez rechercher "réinstaller" et le nom de votre CMS pour trouver des instructions de réinstallation. Si vous avez installé des plug-ins, des modules, des extensions ou des thèmes, veillez également à les réinstaller.

Étape 2

Commencez par rechercher le fichier .php que vous avez identifié dans le fichier .htaccess précédemment. Selon la façon dont vous accédez aux fichiers de votre serveur, vous devez disposer d'un type de fonction de recherche. Recherchez le nom de fichier malveillant. Si vous le trouvez, créez d'abord une copie de sauvegarde et stockez-la dans un autre emplacement au cas où vous auriez besoin de la restaurer, puis supprimez-la de votre site.

Étape 3

Recherchez les fichiers malveillants ou compromis restants. Vous avez peut-être déjà supprimé tous les fichiers malveillants dans les deux étapes précédentes, mais il est important de vérifier qu'il n'y a pas d'autres fichiers compromis sur votre site.

Vous pouvez vous sentir submergé si vous pensez que vous devez ouvrir et examiner chaque fichier PHP. Créez plutôt une liste des fichiers PHP suspects que vous souhaitez examiner. Voici quelques façons de déterminer quels fichiers PHP sont suspects:

- Si vous avez déjà réactivé vos fichiers CMS, examinez uniquement les fichiers qui ne font pas partie de vos fichiers ou dossiers CMS par défaut. Cela devrait exclure de nombreux fichiers PHP et vous laisser une poignée de fichiers à examiner.

- Triez les fichiers de votre site en fonction de leur date de dernière modification. Recherchez les fichiers qui ont été modifiés dans les quelques mois qui ont suivi la découverte du piratage de votre site.

- Triez les fichiers de votre site par taille. Recherchez les fichiers exceptionnellement volumineux.

Étape 4

Une fois que vous avez une liste de fichiers PHP suspects, vérifiez s'ils sont malveillants. Si vous ne connaissez pas PHP, cette procédure peut être plus longue. Pensez donc à revoir la documentation PHP. Si vous débutez dans le codage, nous vous recommandons de demander de l'aide. En attendant, vous pouvez rechercher certains modèles de base pour identifier les fichiers malveillants.

Si vous utilisez un CMS et que vous n'avez pas l'habitude de modifier directement ces fichiers, comparez les fichiers de votre serveur à une liste des fichiers par défaut empaquetés avec le CMS, ainsi qu'aux éventuels plug-ins et thèmes. Recherchez les fichiers qui ne sont pas à leur place, ainsi que les fichiers plus volumineux que leur version par défaut.

Commencez par examiner les fichiers suspects que vous avez déjà identifiés pour rechercher de grands blocs de texte contenant une combinaison de lettres et de chiffres apparemment mélangés. Le grand bloc de texte est généralement précédé d'une combinaison de fonctions PHP telles que base64_decode, rot13, eval, strrev ou gzinflate.

Voici un exemple de ce à quoi ce bloc de code peut ressembler. Parfois, tout ce code est compressé dans une longue ligne de texte, ce qui le fait paraître plus petit qu'il ne l'est en réalité.

// Hackers try to confuse webmasters by encoding malicious code into

// blocks of text. Be wary of unfamiliar code blocks like this.

base64_decode(strrev("hMXZpRXaslmYhJXZuxWd2BSZ0l2cgknbhByZul2czVmckRWYgknYgM3ajFGd0FGIlJXd0Vn

ZgknbhBSbvJnZgUGdpNHIyV3b5BSZyV3YlNHIvRHI0V2Zy9mZgQ3Ju9GRg4SZ0l2cgIXdvlHI4lmZg4WYjBSdvlHIsU2c

hVmcnBydvJGblBiZvBCdpJGIhBCZuFGIl1Wa0BCa0l2dgQXdCBiLkJXYoBSZiBibhNGIlR2bjBycphGdgcmbpRXYjNXdmJ2b

lRGI5xWZ0Fmb1RncvZmbVBiLn5WauVGcwFGagM3J0FGa3BCZuFGdzJXZk5Wdg8GdgU3b5BicvZGI0xWdjlmZmlGZgQXagU2ah

1GIvRHIzlGa0BSZrlGbgUGZvNGIlRWaoByb0BSZrlGbgMnclt2YhhEIuUGZvNGIlxmYhRWYlJnb1BychByZulGZhJXZ1F3ch

1GIlR2bjBCZlRXYjNXdmJ2bgMXdvl2YpxWYtBiZvBSZjVWawBSYgMXagMXaoRFIskGS"));

Parfois, le code n'est pas mélangé et ressemble à un script normal. Si vous n'êtes pas sûr que le code soit incorrect, consultez la communauté d'aide Google Search Central, où un groupe de webmasters expérimentés peut vous aider à examiner les fichiers.

Étape 5

Maintenant que vous savez quels fichiers sont suspects, créez une sauvegarde ou une copie locale en les enregistrant sur votre ordinateur, au cas où l'un d'eux ne serait pas malveillant, puis supprimez les fichiers suspects de votre site.

Vérifier si votre site est propre

Une fois que vous avez supprimé les fichiers piratés, vérifiez si votre travail a porté ses fruits. Vous souvenez-vous des pages incompréhensibles que vous avez identifiées précédemment ? Utilisez à nouveau l'outil Explorer comme Google pour voir s'ils existent toujours. Si la réponse est "Not Found" (Introuvable) dans "Fetch as Google", il est probable que vous soyez en bonne forme et que vous puissiez passer à la correction des failles de votre site.

Comment ne plus être piraté ?

La dernière étape pour éviter tout piratage futur consiste à corriger les failles de votre site. Une étude a révélé que 20% des sites piratés sont à nouveau piratés dans un délai d'un jour. Il est très utile de savoir exactement comment votre site a été piraté. Consultez les principales méthodes de piratage des sites Web par les spammeurs pour commencer votre enquête.

Si vous ne parvenez pas à déterminer comment votre site a été piraté, suivez cette checklist pour réduire les failles de votre site:

- Analysez régulièrement votre ordinateur: utilisez un logiciel antivirus populaire pour rechercher des virus ou des failles.

- Modifiez régulièrement vos mots de passe: modifier régulièrement les mots de passe de tous vos comptes de site Web, comme votre fournisseur d'hébergement, votre FTP et votre CMS, peut empêcher tout accès non autorisé à votre site. Il est très important de créer un mot de passe unique et sécurisé pour chaque compte.

- Utilisez l'authentification à deux facteurs (A2F) ou configurez une clé d'accès : l'A2F et les clés d'accès rendent la connexion des pirates informatiques beaucoup plus difficile, même s'ils parviennent à voler votre mot de passe.

- Mettez régulièrement à jour votre CMS, vos plug-ins, vos extensions et vos modules : de nombreux sites sont piratés parce qu'ils exécutent des logiciels obsolètes. Certains CMS prennent en charge la mise à jour automatique.

- Pensez à souscrire un service de sécurité pour surveiller votre site : de nombreux services de qualité peuvent vous aider à surveiller votre site moyennant des frais minimes. Pensez à vous enregistrer auprès de ces services afin de protéger votre site.

Ressources supplémentaires

Si vous ne parvenez toujours pas à corriger votre site, nous avons d'autres ressources qui peuvent vous aider.

Ces outils analysent votre site et sont en mesure de détecter des contenus problématiques. Hormis VirusTotal, nous ne gérons aucun de ces outils et nous n'en sommes pas non plus responsables.

Ces outils ne peuvent pas garantir qu'ils sont en mesure d'identifier tous les types de contenus problématiques. Continuez à vérifier régulièrement la sécurité de votre site.

Voici d'autres ressources qui peuvent vous aider: