यह गाइड खास तौर पर एक तरह के हैक के लिए बनाई गई है, जो आपकी साइट पर कीवर्ड वाले बहुत ज़्यादा अजीब पेज जोड़ता है. हम इसे अजीब पेजों वाला हैक कहेंगे. इसे कॉन्टेंट मैनेजमेंट सिस्टम (सीएमएस) के लोकप्रिय उपयोगकर्ताओं के लिए डिज़ाइन किया गया है. हालांकि, सीएमएस का इस्तेमाल न करने पर भी, आपको यह गाइड काम की लगेगी.

इस तरह के हैक की पहचान करना

बेमतलब के शब्द वाले हैकिंग से जुड़े हमले से, आपकी साइट पर कई पेज अपने-आप बन जाते हैं. इन पेजों पर ऐसे वाक्य मौजूद होते हैं जिनका कोई मतलब नहीं होता और इनमें कीवर्ड भी होते हैं. ये ऐसे पेज होते हैं जिन्हें आपने नहीं बनाया है. हालांकि, इनमें ऐसे यूआरएल हो सकते हैं जिन पर उपयोगकर्ता क्लिक कर सकते हैं. हैकर ऐसा इसलिए करते हैं, ताकि हैक किए गए पेज Google Search में दिखें. इसके बाद, जब लोग इन पेजों पर जाने की कोशिश करेंगे, तो उन्हें एक ऐसे पेज पर रीडायरेक्ट कर दिया जाएगा जो उनके काम का न हो. जब लोग इन पेजों पर जाते हैं, तो हैकर कमाई करते हैं. यहां कुछ उदाहरण दिए गए हैं, जिनसे पता चलता है कि अजीब भाषा में हैक की गई साइट पर आपको किस तरह की फ़ाइलें दिख सकती हैं:

www.example.com/cheap-hair-styles-cool.htmlwww.example.com/free-pictures-fun.htmlwww.example.com/nice-song-download-file.php

कभी-कभी, ये फ़ोल्डर में दिखते हैं. इनमें अलग-अलग भाषाओं के और रैंडम वर्ण होते हैं:

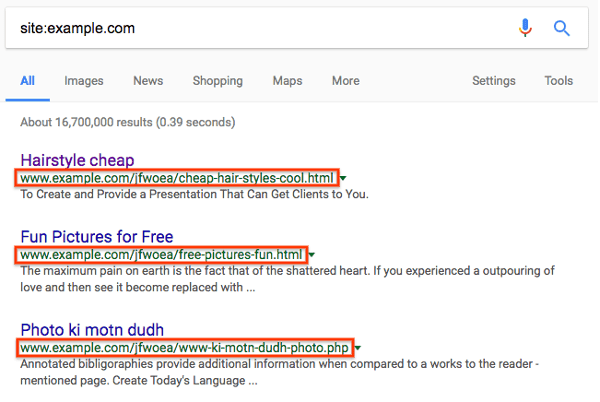

www.example.com/jfwoea/cheap-hair-styles-cool.htmlwww.example.com/jfwoea/free-pictures-fun.htmlwww.example.com/jfwoea/www-ki-motn-dudh-photo.phpwww.example.com/jfwoea/foto-cewe-zaman-sekarang.php

सबसे पहले, Search Console में सुरक्षा से जुड़ी समस्याएं टूल देखें. इससे आपको पता चलेगा कि Google को आपकी साइट पर, हैक किए गए इन पेजों में से कोई मिला है या नहीं. कभी-कभी, Google Search विंडो खोलकर और अपनी साइट के रूट लेवल यूआरएल के साथ site:_your site url_ टाइप करके भी ऐसे पेजों को खोजा जा सकता है. इससे आपको वे पेज दिखेंगे जिन्हें Google ने आपकी साइट के लिए इंडेक्स किया है. इनमें हैक किए गए पेज भी शामिल हैं. खोज के नतीजों के कुछ पेजों को पलटकर देखें और देखें कि क्या आपको कोई असामान्य यूआरएल दिखता है. अगर आपको Google Search में कोई हैक किया गया कॉन्टेंट नहीं दिखता है, तो खोज के लिए इस्तेमाल किए गए शब्दों को किसी दूसरे सर्च इंजन में इस्तेमाल करें. इसका उदाहरण यहां दिया गया है:

आम तौर पर, हैक किए गए पेज के लिंक पर क्लिक करने पर, आपको किसी दूसरी साइट पर रीडायरेक्ट किया जाएगा या आपको एक ऐसा पेज दिखेगा जिस पर बेमतलब का कॉन्टेंट होगा. हालांकि, आपको ऐसा मैसेज भी दिख सकता है जिसमें बताया गया हो कि पेज मौजूद नहीं है. उदाहरण के लिए, 404 कोड वाली गड़बड़ी. धोखा न खाएं! हैकर आपको धोखा देकर यह भरोसा दिलाने की कोशिश करेंगे कि पेज हट गया है या ठीक हो गया है. हालांकि, पेज अब भी हैक किया गया होगा. ऐसा करने के लिए, वे कॉन्टेंट को क्लोक करते हैं. यूआरएल जांचने वाले टूल में अपनी साइट के यूआरएल डालकर, क्लोकिंग की जांच करें. 'Google के तौर पर फ़ेच करें' टूल की मदद से, छिपे हुए कॉन्टेंट को देखा जा सकता है.

अगर आपको ये समस्याएं दिखती हैं, तो हो सकता है कि आपकी साइट पर इस तरह के हैक का असर पड़ा हो.

हैक को ठीक करना

फ़ाइलों को हटाने से पहले, उनकी ऑफ़लाइन कॉपी बनाएं, ताकि ज़रूरत पड़ने पर उन्हें वापस लाया जा सके. बेहतर होगा कि आप क्लीनअप की प्रोसेस शुरू करने से पहले, अपनी पूरी साइट का बैक अप लें. ऐसा करने के लिए, अपने सर्वर पर मौजूद सभी फ़ाइलों को किसी दूसरी जगह सेव करें या अपने कॉन्टेंट मैनेजमेंट सिस्टम (सीएमएस) के लिए, बैकअप के सबसे अच्छे विकल्प खोजें. अगर सीएमएस का इस्तेमाल किया जा रहा है, तो डेटाबेस का भी बैक अप लें.

अपनी .htaccess फ़ाइल की जांच करना (दो चरण)

अजीब शब्दों वाले हैक में, .htaccess फ़ाइल का इस्तेमाल करके, आपकी साइट पर आने वाले लोगों को रीडायरेक्ट किया जाता है.

चरण 1

अपनी साइट पर .htaccess फ़ाइल ढूंढें. अगर आपको नहीं पता कि यह फ़ाइल कहां मिलेगी और WordPress, Joomla या Drupal जैसे किसी कॉन्टेंट मैनेजमेंट सिस्टम का इस्तेमाल किया जा रहा है, तो अपने कॉन्टेंट मैनेजमेंट सिस्टम के नाम के साथ, सर्च इंजन में ".htaccess फ़ाइल की जगह" खोजें.

आपकी साइट के हिसाब से, आपको कई .htaccess फ़ाइलें दिख सकती हैं.

.htaccess फ़ाइल की सभी जगहों की सूची बनाएं.

दूसरा चरण

सभी .htaccess फ़ाइलों को .htaccess फ़ाइल के क्लीन या डिफ़ॉल्ट वर्शन से बदलें. आम तौर पर, "डिफ़ॉल्ट .htaccess फ़ाइल" और अपने कॉन्टेंट मैनेजमेंट सिस्टम का नाम खोजकर, .htaccess फ़ाइल का डिफ़ॉल्ट वर्शन पाया जा सकता है. जिन साइटों पर एक से ज़्यादा .htaccess फ़ाइलें मौजूद हैं उनके लिए, हर फ़ाइल का क्लीन वर्शन ढूंढें और उन्हें बदलें.

अगर कोई डिफ़ॉल्ट .htaccess मौजूद नहीं है और आपने अपनी साइट पर कभी .htaccess फ़ाइल को कॉन्फ़िगर नहीं किया है, तो हो सकता है कि आपकी साइट पर मिली .htaccess फ़ाइल नुकसान पहुंचाने वाली हो.

किसी भी स्थिति में, .htaccess फ़ाइल(फ़ाइलों) की कॉपी को ऑफ़लाइन सेव करें और अपनी साइट से .htaccess फ़ाइल मिटाएं.

नुकसान पहुंचाने वाली अन्य फ़ाइलों को ढूंढना और हटाना (पांच चरणों में)

नुकसान पहुंचाने वाली फ़ाइलों की पहचान करना मुश्किल और समय लेने वाला काम हो सकता है. अपनी फ़ाइलों की जांच करते समय, ज़रूरत के मुताबिक समय लें. अगर आपने अब तक ऐसा नहीं किया है, तो अपनी साइट पर मौजूद फ़ाइलों का बैक अप लेने का यह सही समय है. अपनी साइट का बैक अप लेने का तरीका जानने के लिए, Google पर "साइट का बैक अप लें" और अपने कॉन्टेंट मैनेजमेंट सिस्टम का नाम खोजें.

चरण 1

अगर किसी कॉन्टेंट मैनेजमेंट सिस्टम (सीएमएस) का इस्तेमाल किया जा रहा है, तो अपने सीएमएस के डिफ़ॉल्ट डिस्ट्रिब्यूशन में मौजूद सभी मुख्य (डिफ़ॉल्ट) फ़ाइलों को फिर से इंस्टॉल करें. साथ ही, उन सभी फ़ाइलों को भी इंस्टॉल करें जिन्हें आपने जोड़ा है. जैसे, थीम, मॉड्यूल, प्लग इन वगैरह. इससे यह पक्का करने में मदद मिलती है कि इन फ़ाइलों में हैक किया गया कॉन्टेंट न हो. फिर से इंस्टॉल करने के निर्देश पाने के लिए, Google पर "फिर से इंस्टॉल करें" और अपने कॉन्टेंट मैनेजमेंट सिस्टम का नाम खोजें. अगर आपने कोई प्लग इन, मॉड्यूल, एक्सटेंशन या थीम इंस्टॉल की है, तो उन्हें भी फिर से इंस्टॉल करना न भूलें.

दूसरा चरण

अब आपको बाकी बची हुई नुकसान पहुंचाने वाली या हैक की गई फ़ाइलों को ढूंढना होगा. यह प्रोसेस का सबसे मुश्किल और समय लेने वाला हिस्सा है. हालांकि, इसके बाद आपको कुछ ही काम करने होंगे!

आम तौर पर, इस हैक से दो तरह की फ़ाइलें बनती हैं: .txt फ़ाइलें और .php फ़ाइलें. .txt फ़ाइलें टेंप्लेट फ़ाइलें होती हैं. वहीं, .php फ़ाइलें यह तय करती हैं कि आपकी साइट पर किस तरह का बेमतलब का कॉन्टेंट लोड किया जाए.

.txt फ़ाइलें ढूंढकर शुरुआत करें. अपनी साइट से कनेक्ट करने के तरीके के आधार पर, आपको फ़ाइलों के लिए खोज की सुविधा दिखेगी. .txt एक्सटेंशन वाली सभी फ़ाइलें देखने के लिए, ".txt" खोजें. इनमें से ज़्यादातर फ़ाइलें, लाइसेंस देने के लिए कानूनी समझौते या 'पढ़ें' फ़ाइलें जैसी मान्य फ़ाइलें होंगी. आपको .txt फ़ाइलों का ऐसा सेट चाहिए जिसमें स्पैम वाले टेंप्लेट बनाने के लिए इस्तेमाल किया जाने वाला एचटीएमएल कोड हो. यहां अलग-अलग कोड के स्निपेट दिए गए हैं. ये स्निपेट, नुकसान पहुंचाने वाली इन .txt फ़ाइलों में आपको मिल सकते हैं.

<title>{keyword}</title>

<meta name="description" content="{keyword}" />

<meta name="keywords" content="{keyword}" />

<meta property="og:title" content="{keyword}" />

स्पैमयुक्त पेज बनाने के लिए हैकर कीवर्ड प्रतिस्थापन का इस्तेमाल करते हैं आपको आम तौर पर कोई सामान्य शब्द दिखेगा, जिसे हैक की गई फ़ाइल में बदला जा सकता है.

इसके अलावा, ज़्यादातर फ़ाइलों में ऐसा कोड होता है जो दिखने वाले पेज से, स्पैम वाले लिंक और स्पैम वाले टेक्स्ट को हटा देता है.

<div style="position: absolute; top: -1000px; left: -1000px;">

Cheap prescription drugs

</div>

ये .txt फ़ाइलें हटाएं. अगर सभी फ़ाइलें एक ही फ़ोल्डर में हैं, तो पूरा फ़ोल्डर हटाएं.

तीसरा चरण

दुर्भावनापूर्ण PHP फ़ाइलों को ट्रैक करना थोड़ा कठिन होता है. आपकी साइट पर एक या कई नुकसान पहुंचाने वाली PHP फ़ाइलें हो सकती हैं. ये सभी एक ही सबडायरेक्ट्री में हो सकते हैं या आपकी साइट पर अलग-अलग जगहों पर मौजूद हो सकते हैं.

यह सोचकर परेशान न हों कि आपको हर PHP फ़ाइल खोलकर देखनी होगी. संदिग्ध PHP फ़ाइलों की सूची बनाकर शुरुआत करें. यहां कुछ तरीके दिए गए हैं जिनसे यह पता लगाया जा सकता है कि कौनसी PHP फ़ाइलें संदिग्ध हैं:

- आपने कॉन्टेंट मैनेजमेंट सिस्टम की फ़ाइलों को पहले ही रीलोड कर लिया है. इसलिए, सिर्फ़ उन फ़ाइलों को देखें जो आपकी डिफ़ॉल्ट कॉन्टेंट मैनेजमेंट सिस्टम की फ़ाइलों या फ़ोल्डर का हिस्सा नहीं हैं. इससे, बड़ी संख्या में मौजूद PHP फ़ाइलें हट जाएंगी और आपको कुछ ही फ़ाइलें देखने को मिलेंगी.

- अंतिम बदलाव की तारीख के अनुसार अपनी साइट की फ़ाइलें क्रमबद्ध करें. उन फ़ाइलों को ढूंढें जिनमें, आपकी साइट के हैक होने का पता चलने के कुछ महीनों के अंदर बदलाव किया गया था.

- अपनी साइट की फ़ाइलों को आकार के अनुसार क्रमबद्ध करें. किसी भी असामान्य रूप से बड़ी फ़ाइल को देखें.

चौथा चरण

संदिग्ध PHP फ़ाइलों की सूची तैयार करने के बाद, देखें कि वे नुकसान पहुंचाने वाली हैं या नहीं. अगर आपको PHP के बारे में जानकारी नहीं है, तो हो सकता है कि इस प्रोसेस में ज़्यादा समय लगे. इसलिए, PHP दस्तावेज़ पढ़ें. अगर आपने पहले कभी कोडिंग नहीं की है, तो हमारा सुझाव है कि आप सहायता लें. इस बीच, नुकसान पहुंचाने वाली फ़ाइलों की पहचान करने के लिए, कुछ बुनियादी पैटर्न देखे जा सकते हैं.

अगर सीएमएस का इस्तेमाल किया जा रहा है और सीधे उन फ़ाइलों में बदलाव नहीं किया जा रहा है, तो अपने सर्वर पर मौजूद फ़ाइलों की तुलना, सीएमएस और किसी भी प्लगिन और थीम के साथ पैकेज की गई डिफ़ॉल्ट फ़ाइलों की सूची से करें. ऐसी फ़ाइलें ढूंढें जो उस फ़ोल्डर में नहीं होनी चाहिए. साथ ही, ऐसी फ़ाइलें भी ढूंढें जो अपने डिफ़ॉल्ट वर्शन से बड़ी हों.

सबसे पहले, उन संदिग्ध फ़ाइलों को स्कैन करें जिनकी पहचान आपने पहले ही कर ली है. इससे आपको टेक्स्ट के बड़े ब्लॉक दिखेंगे, जिनमें अक्षरों और संख्याओं का गलत क्रम दिखेगा. आम तौर पर, टेक्स्ट के बड़े ब्लॉक के पहले base64_decode, rot13, eval, strrev या gzinflate जैसे PHP फ़ंक्शन का कॉम्बिनेशन होता है.

यहां एक उदाहरण दिया गया है, जिसमें बताया गया है कि कोड का वह ब्लॉक कैसा दिख सकता है. कभी-कभी, यह सारा कोड टेक्स्ट की एक लंबी लाइन में भर दिया जाता है, जिससे यह असल में जितने बड़ा होता है उससे छोटा दिखता है.

// Hackers try to confuse site owners by encoding malicious code into

// blocks of text. Be wary of unfamiliar code blocks like this.

base64_decode(strrev("hMXZpRXaslmYhJXZuxWd2BSZ0l2cgknbhByZul2czVmckRWYgknYgM3ajFGd0FGIlJXd0Vn

ZgknbhBSbvJnZgUGdpNHIyV3b5BSZyV3YlNHIvRHI0V2Zy9mZgQ3Ju9GRg4SZ0l2cgIXdvlHI4lmZg4WYjBSdvlHIsU2c

hVmcnBydvJGblBiZvBCdpJGIhBCZuFGIl1Wa0BCa0l2dgQXdCBiLkJXYoBSZiBibhNGIlR2bjBycphGdgcmbpRXYjNXdmJ2b

lRGI5xWZ0Fmb1RncvZmbVBiLn5WauVGcwFGagM3J0FGa3BCZuFGdzJXZk5Wdg8GdgU3b5BicvZGI0xWdjlmZmlGZgQXagU2ah

1GIvRHIzlGa0BSZrlGbgUGZvNGIlRWaoByb0BSZrlGbgMnclt2YhhEIuUGZvNGIlxmYhRWYlJnb1BychByZulGZhJXZ1F3ch

1GIlR2bjBCZlRXYjNXdmJ2bgMXdvl2YpxWYtBiZvBSZjVWawBSYgMXagMXaoRFIskGS"));

कभी-कभी कोड में गड़बड़ी नहीं होती और वह सामान्य स्क्रिप्ट की तरह दिखता है. अगर आपको यकीन नहीं है कि कोड सही है या नहीं, तो हमारे Google Search Central के सहायता समुदाय पर जाएं. यहां अनुभवी वेबमास्टर का एक ग्रुप, फ़ाइलों की जांच करने में आपकी मदद कर सकता है.

पांचवां चरण

अब आपको पता है कि कौनसी फ़ाइलें संदिग्ध हैं. इसलिए, उन फ़ाइलों का बैकअप लें या उनकी लोकल कॉपी बनाएं. ऐसा इसलिए करें, ताकि अगर कोई फ़ाइल नुकसान पहुंचाने वाली न हो, तो उसे वापस लाया जा सके. इसके बाद, अपनी साइट से संदिग्ध फ़ाइलों को मिटा दें.

देखें कि आपकी साइट पर मैलवेयर है या नहीं

हैक की गई फ़ाइलों को हटाने के बाद, देखें कि आपकी मेहनत रंग लाई है या नहीं. क्या आपको वे बेमतलब के पेज याद हैं जिनकी पहचान आपने पहले की थी? उन पर फिर से 'Google के तौर पर फ़ेच करें' टूल का इस्तेमाल करके देखें कि वे अब भी मौजूद हैं या नहीं. अगर Google के तौर पर फ़ेच करने की सुविधा से "नहीं मिला" जवाब मिलता है, तो हो सकता है कि आपकी साइट पर कोई समस्या न हो. ऐसे में, अपनी साइट पर मौजूद जोखिम को ठीक करें.

मैं फिर से हैक होने से कैसे रोकूं?

अपनी साइट को ठीक करने के लिए, उस पर मौजूद जोखिम को ठीक करना ज़रूरी है. हाल ही में हुई एक स्टडी में पता चला है कि हैक की गई 20% साइटों को एक दिन के अंदर फिर से हैक कर लिया जाता है. वास्तव में यह जानना मददगार होता है कि आपकी साइट को कैसे हैक किया गया था. जांच शुरू करने के लिए, स्पैम करने वाले लोग वेबसाइटों को हैक करने के लिए कौनसे मुख्य तरीके अपनाते हैं के बारे में बताने वाली हमारी गाइड पढ़ें. हालांकि, अगर आपको यह पता नहीं चल पा रहा है कि आपकी साइट को कैसे हैक किया गया, तो यहां दी गई चेकलिस्ट में उन कामों के बारे में बताया गया है जिन्हें करके, अपनी साइट पर मौजूद जोखिम को कम किया जा सकता है:

- अपने कंप्यूटर को नियमित तौर पर स्कैन करें: वायरस या जोखिम की आशंकाओं का पता लगाने के लिए, किसी भी लोकप्रिय वायरस स्कैनर का इस्तेमाल करें.

- अपने पासवर्ड नियमित तौर पर बदलते रहें: अपनी वेबसाइट के सभी खातों के पासवर्ड नियमित तौर पर बदलने से, आपकी साइट को बिना अनुमति के ऐक्सेस होने से रोका जा सकता है. जैसे, होस्टिंग की सेवा देने वाली कंपनी, एफ़टीपी, और कॉन्टेंट मैनेजमेंट सिस्टम (सीएमएस). हर खाते के लिए, मज़बूत और यूनीक पासवर्ड बनाना ज़रूरी है.

- दो तरीकों से पुष्टि करने की सुविधा (2FA) का इस्तेमाल करें: जिस भी सेवा के लिए आपको साइन इन करना पड़ता है उस पर 2FA की सुविधा चालू करें. दो चरणों में पुष्टि करने की सुविधा की मदद से, हैकर आपके खाते में साइन इन नहीं कर पाते. भले ही, उनके पास आपका पासवर्ड हो.

- अपने कॉन्टेंट मैनेजमेंट सिस्टम, प्लग इन, एक्सटेंशन, और मॉड्यूल को नियमित तौर पर अपडेट करें: उम्मीद है कि आपने यह चरण पहले ही पूरा कर लिया है. कई साइटों को हैक किया जाता है, क्योंकि उन पर पुराना सॉफ़्टवेयर इस्तेमाल किया जा रहा होता है. कुछ CMS ऑटो-अपडेट का समर्थन करते हैं.

- अपनी साइट पर नज़र रखने के लिए, सुरक्षा सेवा की सदस्यता लें: ऐसी कई बेहतरीन सेवाएं उपलब्ध हैं जिनकी मदद से, कम शुल्क में अपनी साइट पर नज़र रखी जा सकती है. अपनी साइट को सुरक्षित रखने के लिए उनके साथ पंजीकरण करने पर विचार करें.

अन्य संसाधन

अगर आपको अब भी अपनी साइट को ठीक करने में समस्या आ रही है, तो कुछ और रिसॉर्स आपकी मदद कर सकते हैं.

ये टूल आपकी साइट को स्कैन करते हैं और समस्याग्रस्त सामग्री को ढूंढ सकते हैं. VirusTotal के अलावा, Google उन्हें नहीं चलाता या उनका समर्थन नहीं करता.

ये कुछ ऐसे टूल हैं जो समस्या वाले कॉन्टेंट के लिए आपकी साइट को स्कैन कर सकते हैं. ध्यान रखें कि ये स्कैनर इस बात की गारंटी नहीं दे सकते कि वे समस्या वाले हर तरह के कॉन्टेंट की पहचान कर पाएंगे.

यहां Google के अतिरिक्त संसाधन दिए गए हैं जो आपकी सहायता कर सकते हैं: