Publié le 15 mai 2025

Les clés d'accès s'imposent rapidement comme une alternative plus sécurisée, plus simple et plus rapide aux mots de passe, offrant une sécurité et une commodité accrues aux utilisateurs. Pour exploiter pleinement le potentiel des clés d'accès, il est essentiel de tenir compte de l'expérience utilisateur liée à leur gestion. Ce document présente des consignes et des fonctionnalités facultatives pour concevoir un système de gestion des clés d'accès intuitif, sécurisé et robuste.

Gérer plusieurs clés d'accès

Permettez aux utilisateurs d'ajouter plusieurs clés d'accès et d'utiliser plusieurs fournisseurs. Toutefois, ne leur permettez pas d'ajouter plus d'une clé d'accès pour le même compte avec le même fournisseur. Si un utilisateur perd l'accès à un fournisseur, par exemple lorsque la plate-forme ne le prend pas en charge ou que l'utilisateur perd l'accès à celui-ci, il peut toujours se connecter avec une autre clé d'accès d'un autre fournisseur. Cette configuration réduit le risque de verrouillage du compte. Assurez-vous que votre base de données est compatible avec le stockage de plusieurs clés d'accès par utilisateur.

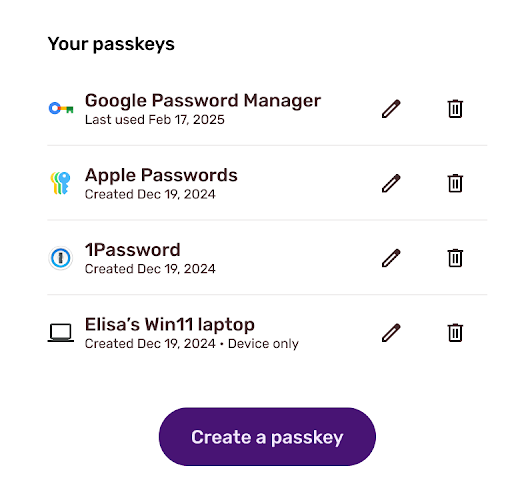

Afficher une liste des clés d'accès enregistrées

Votre site Web ou votre application doit afficher les clés d'accès enregistrées dans une liste contenant des informations clés pour aider les utilisateurs à les gérer efficacement. La capture d'écran suivante montre à quoi peut ressembler une page de gestion des clés d'accès dédiée. Elle montre comment un utilisateur peut créer des clés d'accès sur plusieurs plates-formes et fournit un emplacement centralisé pour les gérer.

Voici quelques-uns des détails et fonctionnalités courants que les sites Web et les applications peuvent afficher concernant une clé d'accès :

- Nom de la clé d'accès : affichez le nom de la clé d'accès qui a été attribué lors de l' enregistrement. Idéalement, ce nom correspond au fournisseur de la clé d'accès sur lequel elle a été créée en fonction de l'AAGUID. Si aucun fournisseur de clé d'accès correspondant n'est trouvé, il est préférable de le nommer d'après les informations de l'appareil en fonction de la chaîne de l'agent utilisateur.

- Logo du fournisseur de la clé d'accès : affichez le logo du fournisseur de la clé d'accès. Cela permet à l'utilisateur d'identifier la clé d'accès qu'il souhaite gérer.

- Horodatage de la création de la clé d'accès et de sa dernière utilisation: l'enregistrement et l'affichage de l'horodatage de la création de la clé d'accès et de l'horodatage de sa dernière utilisation peuvent également aider l'utilisateur à identifier la clé d'accès qu'il souhaite gérer.

- Indicateur de non-synchronisation : les clés d'accès sont synchronisées par défaut, mais la fonctionnalité de synchronisation des fournisseurs de clés d'accès est encore en cours d'évolution. Il est courant qu'une clé d'accès ne se synchronise pas malgré les attentes de l'utilisateur. Indiquer qu'une clé d'accès ne peut pas être synchronisée peut aider les utilisateurs à clarifier cette confusion.

- Bouton "Supprimer" : permettez aux utilisateurs de supprimer la clé d'accès. Pour en savoir plus, consultez Autoriser la suppression d'une clé d'accès.

- Bouton "Modifier" : de nombreux utilisateurs apprécient de pouvoir renommer une clé d'accès. Par exemple, lorsqu'il existe plusieurs clés d'accès du même fournisseur, mais avec des comptes de fournisseur différents. Imaginez enregistrer plusieurs clés d'accès dans différents comptes Google. En permettant à l'utilisateur de renommer la clé d'accès, il peut lui attribuer le nom de son choix.

- Dernier navigateur, système d'exploitation ou adresse IP de connexion : fournir des informations sur la dernière connexion permet à l'utilisateur d'identifier les connexions suspectes. Le navigateur, le système d'exploitation ou l'adresse IP (ou l'emplacement) utilisé pour se connecter peuvent être des informations utiles.

Autoriser la suppression d'une clé d'accès

Permettez aux utilisateurs de supprimer une clé d'accès. Cela les aide à organiser la liste, par exemple lorsqu'un utilisateur passe à un nouvel appareil, mais que la clé d'accès associée est liée à l'ancien appareil. Cela est également utile lorsqu'un pirate informatique détourne un compte utilisateur et crée une clé d'accès pour une utilisation ultérieure.

Signaler la liste mise à jour des clés d'accès

La suppression d'une clé d'accès supprime son entrée d'identifiants et sa clé publique de la base de données du serveur. Ainsi, la clé d'accès disparaît de la liste des clés d'accès enregistrées et l'utilisateur a l'impression qu'elle est supprimée. Toutefois, en réalité, elle n'est supprimée que du serveur, et la clé d'accès stockée chez le fournisseur de clés d'accès est toujours présente, ce qui peut être source de confusion. La prochaine fois que l'utilisateur tentera de se connecter, la clé d'accès supprimée s'affichera toujours comme option de connexion. Toutefois, l'authentification échouera, car la clé publique correspondante a déjà été supprimée du serveur.

Pour éviter toute confusion, il est important de maintenir la cohérence entre la clé d'accès chez un fournisseur de clés d'accès et la clé publique sur le serveur. Pour ce faire, signalez la liste mise à jour des clés d'accès au fournisseur de clés d'accès. Si le navigateur et le fournisseur de clés d'accès sont compatibles avec l'API Signal, ils peuvent mettre à jour la liste des clés d'accès et supprimer les clés d'accès inutiles. S'ils ne sont pas compatibles avec l'API, encouragez l'utilisateur à supprimer la clé d'accès manuellement.

Supprimer la dernière clé d'accès

Si un utilisateur tente de supprimer sa dernière clé d'accès restante pour un compte donné, assurez-vous qu'il comprend qu'il devra se connecter avec une autre option plus contraignante et potentiellement moins sécurisée. S'il s'agit de sa seule méthode de connexion à votre site, il ne pourra plus se connecter. Indiquez aux utilisateurs comment ils pourront se connecter la prochaine fois, par exemple en utilisant une méthode de sauvegarde si elle est disponible ou en leur demandant d'enregistrer une autre clé d'accès avant de continuer. C'est une bonne occasion de recueillir des commentaires sur les raisons pour lesquelles ils ont choisi de ne pas utiliser de clé d'accès.

Autoriser la création de clés d'accès

Bien qu'il soit possible de créer des clés d'accès tout au long du parcours d'un utilisateur (par exemple, juste après la connexion), il est essentiel de disposer d'un hub central où les utilisateurs peuvent toujours créer, supprimer et gérer des clés d'accès. Un écran de gestion des clés d'accès est le meilleur endroit pour cela.

Pour créer un flux utilisateur de clé d'accès, suivez le Guide du développeur Créer une clé d'accès pour se connecter sans mot de passe. Pour une sécurité avancée, envisagez d'autoriser les utilisateurs à créer une clé d'accès sur un jeton de sécurité matériel. Vous pouvez vous attendre à ce que les utilisateurs qui souhaitent gérer des clés d'accès soient plus compétents ou expérimentés. Leur permettre de créer une clé d'accès sur leur clé de sécurité offre donc une plus grande flexibilité.

Pour autoriser l'enregistrement de clés d'accès sur un jeton de sécurité matériel, laissez

authenticatorSelection.authenticatorAttachment non défini au lieu de le définir sur

"platform" dans une requête de création de clé d'accès. Ainsi, le navigateur accepte à la fois les authentificateurs de plate-forme (appareil) et les authentificateurs itinérants (une clé de sécurité) sans que l'expérience utilisateur ne soit significativement différente de celle qui n'autorise qu'un authentificateur de plate-forme. L'option permettant de créer une clé d'accès sur une clé de sécurité s'affiche comme option secondaire.

Checklist

- Permettez aux utilisateurs de gérer les clés d'accès sur une page de gestion des clés d'accès.

- Prenez en charge l'enregistrement de plusieurs clés d'accès.

- Permettez aux utilisateurs d'ajouter de nouveaux types de clés d'accès flexibles sur la page de gestion.

- Affichez le nom de la clé d'accès.

- Indiquez si une clé d'accès est synchronisable ou non.

- Permettez aux utilisateurs de supprimer une clé publique du serveur.

- Signalez la liste des clés d'accès lorsqu'une clé publique associée est supprimée du serveur.

Autres guides sur l'expérience utilisateur

- Guides généraux sur l'expérience utilisateur des clés d'accès

- Guides Android