Data publikacji: 15 maja 2025 r.

Klucze dostępu szybko stają się bezpieczniejszą, łatwiejszą i szybszą alternatywą dla haseł, zapewniając większe bezpieczeństwo i wygodę użytkownikom. Aby w pełni wykorzystać potencjał kluczy dostępu, należy dokładnie przemyśleć wrażenia użytkowników związane z zarządzaniem nimi. W tym dokumencie przedstawiamy wytyczne i funkcje opcjonalne dotyczące projektowania intuicyjnego, bezpiecznego i solidnego systemu zarządzania kluczami dostępu.

Zarządzanie wieloma kluczami dostępu

Zezwalaj użytkownikom na dodawanie wielu kluczy dostępu i korzystanie z więcej niż jednego dostawcy. Nie zezwalaj jednak na dodanie więcej niż 1 klucza dostępu do tego samego konta u tego samego dostawcy. Jeśli użytkownik utraci dostęp do jednego dostawcy, np. gdy platforma nie obsługuje klucza dostępu lub użytkownik utraci do niego dostęp, nadal będzie mógł zalogować się za pomocą innego klucza dostępu od innego dostawcy. Ta konfiguracja zmniejsza ryzyko zablokowania konta. Sprawdź, czy baza danych obsługuje przechowywanie wielu kluczy dostępu na użytkownika.

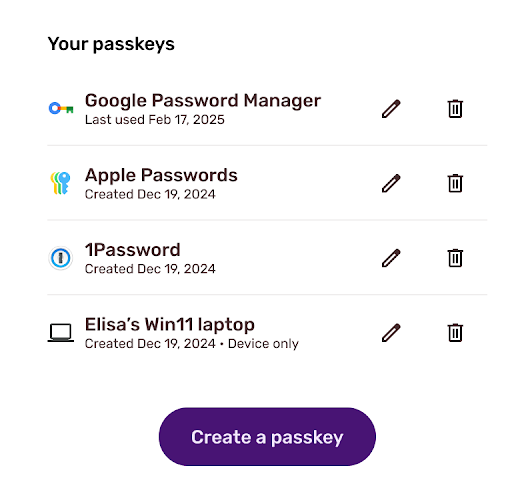

Wyświetlanie listy zarejestrowanych kluczy dostępu

Twoja witryna lub aplikacja powinna wyświetlać zarejestrowane klucze dostępu na liście z informacjami o kluczu, aby ułatwić użytkownikom zarządzanie nimi. Ten zrzut ekranu pokazuje, jak może wyglądać taka strona zarządzania kluczami dostępu. Pokazuje, jak użytkownik może tworzyć klucze dostępu na różnych platformach, i zapewnia centralne miejsce do zarządzania nimi.

Oto niektóre z najczęstszych szczegółów i funkcji, które witryny i aplikacje mogą wyświetlać w przypadku klucza dostępu:

- Nazwa klucza dostępu: wyświetla nazwę klucza dostępu, która została nadana podczas rejestracji. Najlepiej, aby ta nazwa była zgodna z dostawcą klucza dostępu, u którego został on utworzony na podstawie identyfikatora AAGUID. Jeśli nie znajdziesz pasującego dostawcy kluczy dostępu, możesz go nazwać na podstawie informacji o urządzeniu w ciągu tekstowym klienta użytkownika.

- Logo dostawcy klucza dostępu: wyświetla logo dostawcy klucza dostępu. Ułatwia to użytkownikowi znalezienie klucza dostępu, którym chce zarządzać.

- Sygnatura czasowa utworzenia klucza dostępu i ostatniego użycia: rejestrowanie i wyświetlanie sygnatury czasowej utworzenia klucza dostępu oraz ostatniego użycia może też pomóc użytkownikowi w identyfikacji klucza dostępu, którym chce zarządzać.

- Wskaźnik braku synchronizacji: klucze dostępu są domyślnie synchronizowane, ale możliwości synchronizacji dostawców kluczy dostępu wciąż się rozwijają. Jest to częsty problem, gdy klucz dostępu nie synchronizuje się pomimo oczekiwań użytkownika. Wyświetlanie informacji o braku możliwości synchronizacji klucza dostępu może pomóc użytkownikom w rozwiązaniu tego problemu.

- Przycisk usuwania: umożliwia użytkownikom usuwanie klucza dostępu. Więcej informacji znajdziesz w artykule Zezwalanie na usuwanie klucza dostępu.

- Przycisk edycji: wielu użytkowników docenia możliwość zmiany nazwy klucza dostępu. Na przykład gdy istnieje wiele kluczy dostępu od tego samego dostawcy, ale z różnych kont dostawcy. Wyobraź sobie zapisywanie wielu kluczy dostępu na różnych kontach Google. Umożliwiając użytkownikowi zmianę nazwy klucza dostępu, możesz pozwolić mu na nadanie mu wybranej przez siebie nazwy.

- Ostatnia przeglądarka, system operacyjny lub adres IP, z którego nastąpiło logowanie: opcjonalne podanie szczegółów dotyczących ostatniego logowania pomaga użytkownikowi w rozpoznawaniu podejrzanych logowań. Informacje o przeglądarce, systemie operacyjnym lub adresie IP (lub lokalizacji) użytych do logowania mogą być bardzo przydatne.

Zezwalanie na usuwanie klucza dostępu

Zezwalaj użytkownikom na usuwanie kluczy dostępu. Pomaga to uporządkować listę, na przykład gdy użytkownik przejdzie na nowe urządzenie, ale powiązany klucz dostępu jest przypisany do starszego urządzenia. Jest to również przydatne, gdy osoba przeprowadzająca atak przejmie konto użytkownika i utworzy klucz dostępu do wykorzystania w przyszłości.

Sygnalizowanie zaktualizowanej listy kluczy dostępu

Usunięcie klucza dostępu powoduje usunięcie wpisu danych logowania i klucza publicznego z bazy danych serwera. W ten sposób klucz dostępu zniknie z listy zarejestrowanych kluczy dostępu i użytkownik będzie miał wrażenie, że został on usunięty. W rzeczywistości jednak klucz dostępu jest usuwany tylko z serwera, a klucz dostępu zapisany u dostawcy kluczy dostępu pozostaje, co może być mylące. Gdy użytkownik spróbuje zalogować się następnym razem, usunięty klucz dostępu nadal będzie widoczny jako opcja logowania. Jednak uwierzytelnianie za jego pomocą nie powiedzie się, ponieważ pasujący klucz publiczny został już usunięty z serwera.

Aby uniknąć nieporozumień, ważne jest, aby klucz dostępu u dostawcy kluczy dostępu i klucz publiczny na serwerze były spójne. Możesz to zrobić, sygnalizując dostawcy kluczy dostępu zaktualizowaną listę kluczy dostępu. Jeśli przeglądarka i dostawca kluczy dostępu obsługują interfejs Signal API, mogą aktualizować listę kluczy dostępu i usuwać niepotrzebne klucze. Jeśli nie obsługują interfejsu API, poproś użytkownika o ręczne usunięcie klucza dostępu.

Usuwanie ostatniego klucza dostępu

Jeśli użytkownik próbuje usunąć ostatni klucz dostępu do danego konta, upewnij się, że rozumie, że będzie musiał logować się za pomocą innej opcji, która jest bardziej uciążliwa i zapewnia mniejszą ochronę. Jeśli jest to jedyna metoda logowania w Twojej witrynie, użytkownik nie będzie mógł się ponownie zalogować. Poinformuj użytkowników, jak mogą zalogować się następnym razem, np. używając metody zapasowej, jeśli jest dostępna, lub poproś ich o zarejestrowanie kolejnego klucza dostępu przed kontynuowaniem. To dobra okazja, aby zebrać opinie na temat tego, dlaczego użytkownicy nie zdecydowali się na użycie klucza dostępu.

Zezwalaj na tworzenie nowych kluczy dostępu

Klucze dostępu można tworzyć na różnych etapach korzystania z usługi przez użytkownika (np. bezpośrednio po zalogowaniu), ale kluczowe jest, aby istniało centralne miejsce, w którym użytkownicy mogą zawsze tworzyć nowe klucze dostępu, usuwać je i nimi zarządzać. Najlepszym miejscem na to jest ekran zarządzania kluczami dostępu.

Aby utworzyć ścieżkę użytkownika klucza dostępu, postępuj zgodnie z instrukcjami w Przewodniku dla programistów w sekcji Tworzenie klucza dostępu do logowania bez hasła. Aby zwiększyć bezpieczeństwo, możesz zezwolić użytkownikom na tworzenie kluczy dostępu na sprzętowych tokenach bezpieczeństwa. Możesz oczekiwać, że użytkownicy, którzy chcą zarządzać kluczami dostępu, będą bardziej doświadczeni, więc umożliwienie im tworzenia kluczy dostępu na kluczu bezpieczeństwa zapewni większą elastyczność.

Aby zezwolić na zapisywanie kluczy dostępu na fizycznym tokenie zabezpieczającym, w prośbie o utworzenie klucza dostępu pozostaw pole

authenticatorSelection.authenticatorAttachment bez ustawienia zamiast ustawiać je na

"platform". W ten sposób przeglądarka akceptuje zarówno uwierzytelnianie na platformie (urządzeniu), jak i uwierzytelnianie w roamingu (klucz bezpieczeństwa), a wrażenia użytkownika nie różnią się znacząco od sytuacji, w której dozwolone jest tylko uwierzytelnianie na platformie. Opcja utworzenia klucza dostępu na kluczu bezpieczeństwa pojawi się jako opcja dodatkowa.

Lista kontrolna

- Zezwalaj użytkownikom na zarządzanie kluczami dostępu na stronie zarządzania kluczami dostępu.

- Obsługa rejestrowania wielu kluczy dostępu.

- Zezwalaj użytkownikom na dodawanie nowych i elastycznych typów kluczy dostępu na stronie zarządzania.

- Wyświetl nazwę klucza dostępu.

- Wskazywać, czy klucz dostępu można zsynchronizować, czy nie.

- Umożliwia użytkownikom usuwanie klucza publicznego z serwera.

- Sygnalizuj listę kluczy dostępu, gdy powiązany klucz publiczny zostanie usunięty z serwera.

Inne przewodniki dotyczące wrażeń użytkownika

- Ogólne przewodniki dotyczące wrażeń użytkownika związanych z kluczami dostępu

- Przewodniki dotyczące Androida