Publicado em: 15 de maio de 2025

As chaves de acesso estão surgindo rapidamente como uma alternativa mais segura, fácil e rápida às senhas, oferecendo maior segurança e conveniência ao usuário. Para aproveitar todo o potencial das chaves de acesso, é preciso considerar cuidadosamente a experiência do usuário em relação ao gerenciamento delas. Este documento descreve as diretrizes e os recursos opcionais para projetar um sistema de gerenciamento de chaves de acesso intuitivo, seguro e robusto.

Gerenciar várias chaves de acesso

Permita que os usuários adicionem várias chaves de acesso e usem mais de um provedor. No entanto, não permita que eles adicionem mais de uma chave de acesso para a mesma conta com o mesmo provedor. Se um usuário perder o acesso a um provedor, por exemplo, quando a plataforma não for compatível ou o usuário perder o acesso a ela, ele ainda poderá fazer login com outra chave de acesso de um provedor diferente. Essa configuração reduz o risco de bloqueios de conta. Verifique se o banco de dados oferece suporte ao armazenamento de várias chaves de acesso por usuário.

Mostrar uma lista de chaves de acesso registradas

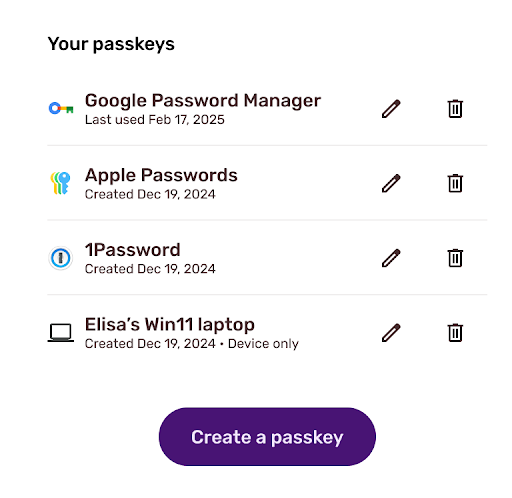

Seu site ou app precisa mostrar as chaves de acesso registradas em uma lista com detalhes importantes para ajudar os usuários a gerenciá-las de maneira eficaz. Esta captura de tela ilustra como uma página dedicada ao gerenciamento de chaves de acesso pode ser. Ela mostra como um usuário pode criar chaves de acesso em várias plataformas e oferece um lugar centralizado para gerenciá-las.

Confira alguns dos detalhes e recursos comuns que sites e apps podem mostrar sobre uma chave de acesso:

- Nome da chave de acesso: mostre o nome da chave de acesso que foi fornecido no momento do registro. O ideal é que esse nome corresponda ao provedor da chave de acesso em que ela foi criada com base no AAGUID. Se nenhum provedor de chave de acesso correspondente for encontrado, nomeá-lo com base nas informações do dispositivo com base na string do user agent será suficiente.

- Logotipo do provedor da chave de acesso: mostre o logotipo do provedor da chave de acesso. Isso ajuda o usuário a identificar a chave de acesso que ele quer gerenciar.

- Carimbo de data/hora em que a chave de acesso foi criada e usada pela última vez: registrar e mostrar o carimbo de data/hora de criação e o carimbo de data/hora do último uso da chave de acesso também pode ajudar o usuário a identificar a chave de acesso que ele quer gerenciar.

- Indicador de não sincronização: as chaves de acesso são sincronizadas por padrão, mas a capacidade de sincronização dos provedores de chaves de acesso ainda está evoluindo. É comum que uma chave de acesso não seja sincronizada, apesar da expectativa do usuário. Mostrar a incapacidade de sincronização de uma chave de acesso pode ajudar os usuários a esclarecer essa confusão.

- Botão "Excluir": permita que os usuários excluam a chave de acesso. Consulte Permitir a exclusão de uma chave de acesso para mais detalhes.

- Botão "Editar": muitos usuários gostam de poder renomear uma chave de acesso. Por exemplo, quando há várias chaves de acesso do mesmo provedor, mas com contas de provedor diferentes. Imagine salvar várias chaves de acesso em Contas do Google diferentes. Ao permitir que o usuário renomeie a chave de acesso, ele pode mudar o nome para um de sua preferência.

- Último navegador, SO ou endereço IP de login: fornecer detalhes sobre o último login ajuda o usuário a identificar logins suspeitos. O navegador, o SO ou o endereço IP (ou local) usado para fazer login podem ser informações importantes.

Permitir a exclusão de uma chave de acesso

Permita que os usuários excluam uma chave de acesso. Isso ajuda a organizar a lista, por exemplo, quando um usuário muda para um novo dispositivo, mas a chave de acesso associada está vinculada ao dispositivo mais antigo. Também é útil quando um invasor sequestra uma conta de usuário e cria uma chave de acesso para uso futuro.

Sinalizar a lista atualizada de chaves de acesso

A exclusão de uma chave de acesso remove a entrada de credencial e a chave pública do banco de dados do servidor. Dessa forma, a chave de acesso vai desaparecer da lista de chaves de acesso registradas e vai parecer que ela foi excluída. No entanto, na realidade, ela é removida apenas do servidor, e a chave de acesso armazenada no provedor de chaves de acesso ainda permanece, o que pode causar confusão. Na próxima vez que o usuário tentar fazer login, a chave de acesso removida ainda vai aparecer como uma opção de login. No entanto, a autenticação com ela vai falhar, porque a chave pública correspondente já foi excluída do servidor.

Para evitar confusão, é importante manter a chave de acesso em um provedor de chaves de acesso e a chave pública no servidor consistentes. Para isso, sinalize a lista atualizada de chaves de acesso para o provedor de chaves de acesso. Se o navegador e o provedor de chaves de acesso forem compatíveis com a API Signal, eles poderão atualizar a lista de chaves de acesso e excluir as desnecessárias. Se eles não forem compatíveis com a API, incentive o usuário a excluir a chave de acesso manualmente.

Excluir a última chave de acesso

Se um usuário tentar excluir a última chave de acesso restante para uma determinada conta, verifique se ele entende que terá que fazer login com outra opção com mais atrito e potencialmente menos proteção. Se esse for o único método de login para seu site, ele não poderá fazer login novamente. Informe aos usuários como eles podem fazer login na próxima vez, como usar um método de backup, se disponível, ou pedir que eles registrem outra chave de acesso antes de continuar. É uma boa oportunidade para coletar feedback sobre o motivo pelo qual eles não usaram uma chave de acesso.

Permitir a criação de novas chaves de acesso

Embora haja oportunidades de criar chaves de acesso durante a jornada de um usuário (como logo após o login), é fundamental ter um hub central em que os usuários possam sempre criar, excluir e gerenciar chaves de acesso. Uma tela de gerenciamento de chaves de acesso é o melhor lugar para isso.

Para criar um fluxo de usuários de chaves de acesso, siga o Criar uma chave de acesso para logins sem senha Guia do desenvolvedor. Para segurança avançada, considere permitir que os usuários criem uma chave de acesso em um token de segurança de hardware. É possível que os usuários que querem gerenciar chaves de acesso sejam mais experientes ou tenham mais conhecimento, então permitir que eles criem uma chave de acesso na chave de segurança oferece mais flexibilidade.

Para permitir o salvamento de chaves de acesso em um token de segurança de hardware, deixe

authenticatorSelection.authenticatorAttachment não definido em vez de defini-lo como

"platform" em uma solicitação de criação de chave de acesso. Dessa forma, o navegador aceita autenticadores de plataforma (dispositivo) e de roaming (uma chave de segurança) sem que a experiência do usuário seja significativamente diferente de permitir apenas um autenticador de plataforma. A opção de criar uma chave de acesso em uma chave de segurança aparece como uma opção secundária.

Lista de verificação

- Permitir que os usuários gerenciem chaves de acesso em uma página de gerenciamento de chaves de acesso.

- Oferecer suporte ao registro de várias chaves de acesso.

- Permitir que os usuários adicionem tipos de chaves de acesso novos e flexíveis na página de gerenciamento.

- Mostrar o nome da chave de acesso.

- Indicar se uma chave de acesso pode ou não ser sincronizada.

- Permitir que os usuários removam uma chave pública do servidor.

- Sinalizar a lista de chaves de acesso quando uma chave pública associada é removida do servidor.

Outros guias de UX

- Guias gerais de UX de chaves de acesso

- Guias para Android