Trang này trình bày một số phương pháp hay nhất để đặt Chính sách về đường liên kết giới thiệu và sử dụng đường liên kết giới thiệu trong các yêu cầu đến.

Tóm tắt

- Việc rò rỉ thông tin ngoài ý muốn trên nhiều nguồn gốc gây tổn hại đến quyền riêng tư của người dùng web. Chính sách về đường liên kết giới thiệu có tính bảo vệ có thể giúp ích.

- Hãy cân nhắc việc đặt chính sách về đường liên kết giới thiệu là

strict-origin-when-cross-origin. Chính sách này vẫn giữ được hầu hết tính hữu ích của đường liên kết giới thiệu, đồng thời giảm thiểu nguy cơ rò rỉ dữ liệu trên nhiều nguồn gốc. - Không sử dụng liên kết giới thiệu để bảo vệ khỏi Tấn công giả mạo yêu cầu trên nhiều trang web (CSRF). Thay vào đó, hãy sử dụng mã thông báo CSRF và các tiêu đề khác làm lớp bảo mật bổ sung.

Thông tin cơ bản về Referer và Referrer-Policy

Yêu cầu HTTP có thể bao gồm tiêu đề Referer không bắt buộc,

cho biết nguồn gốc hoặc URL trang web mà yêu cầu được gửi đến. Tiêu đề

Referrer-Policy header

xác định dữ liệu nào được cung cấp trong tiêu đề Referer.

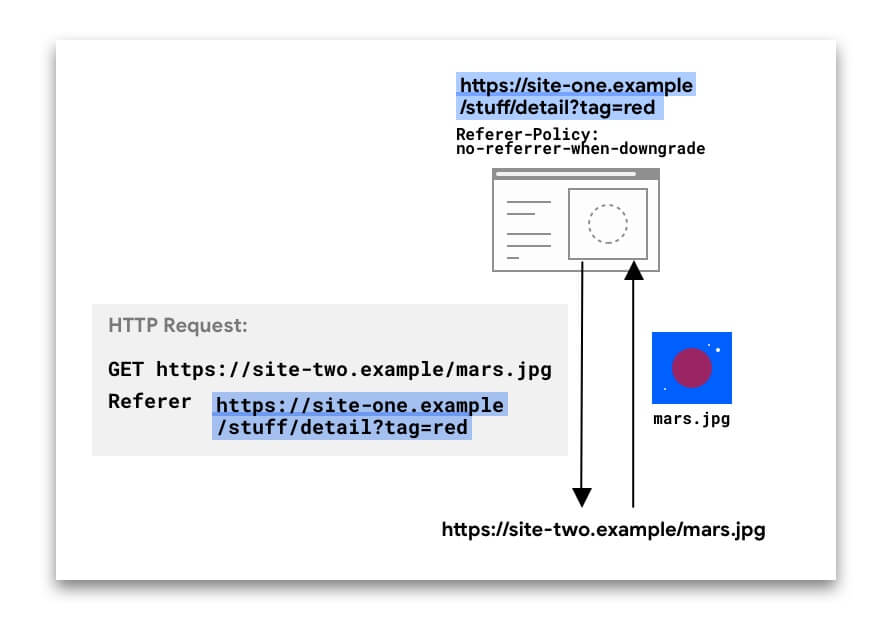

Trong ví dụ sau, tiêu đề Referer bao gồm URL hoàn chỉnh của trang trên site-one mà yêu cầu được gửi đến.

Tiêu đề Referer có thể xuất hiện trong nhiều loại yêu cầu:

- Yêu cầu điều hướng khi người dùng nhấp vào một đường liên kết.

- Yêu cầu về tài nguyên phụ khi trình duyệt yêu cầu hình ảnh, iframe, tập lệnh và các tài nguyên khác mà một trang cần.

Đối với các thao tác điều hướng và iframe, bạn cũng có thể truy cập vào dữ liệu này bằng JavaScript bằng cách sử dụng document.referrer.

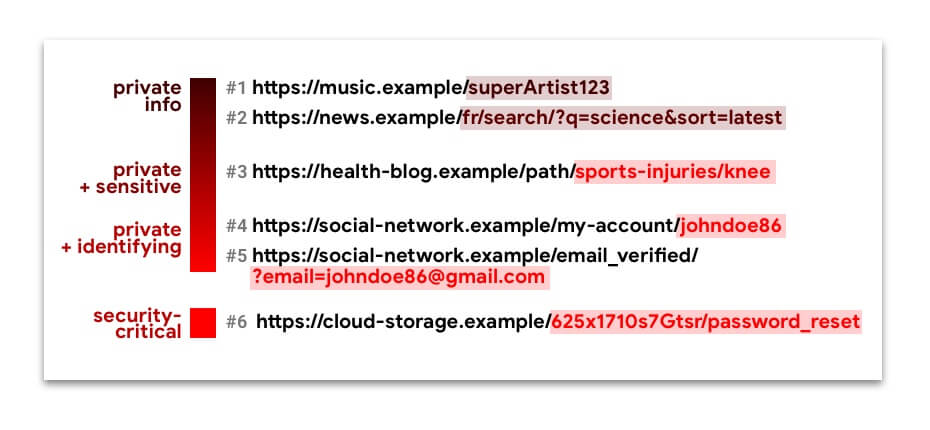

Bạn có thể tìm hiểu nhiều thông tin từ các giá trị Referer. Ví dụ: một dịch vụ phân tích có thể sử dụng các giá trị này để xác định rằng 50% khách truy cập trên site-two.example đến từ social-network.example. Tuy nhiên, khi URL đầy đủ, bao gồm cả đường dẫn và

chuỗi truy vấn, được gửi trong Referer trên nhiều nguồn gốc, thì điều này có thể gây nguy hiểm cho quyền riêng tư của người dùng

và tạo ra rủi ro bảo mật:

URL từ số 1 đến số 5 chứa thông tin riêng tư, đôi khi là thông tin nhạy cảm hoặc thông tin nhận dạng. Việc rò rỉ thông tin này một cách âm thầm trên nhiều nguồn gốc có thể xâm phạm quyền riêng tư của người dùng web.

URL số 6 là URL khả năng. Nếu bất kỳ ai khác ngoài người dùng dự định nhận được URL này, thì kẻ tấn công độc hại có thể kiểm soát tài khoản của người dùng này.

Để hạn chế dữ liệu đường liên kết giới thiệu nào được cung cấp cho các yêu cầu từ trang web của bạn, bạn có thể đặt chính sách về đường liên kết giới thiệu.

Những chính sách nào có sẵn và chúng khác nhau như thế nào?

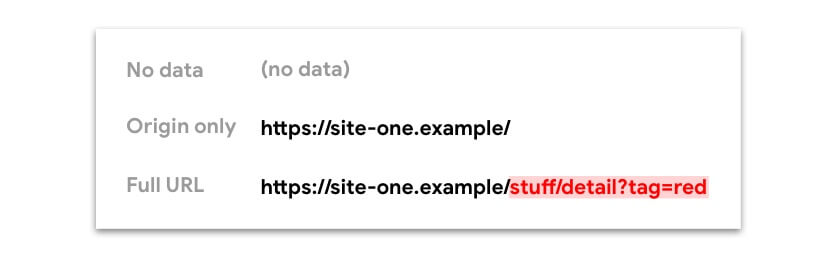

Bạn có thể chọn một trong 8 chính sách. Tuỳ thuộc vào chính sách, dữ liệu có sẵn từ tiêu đề Referer (và document.referrer) có thể là:

- Không có dữ liệu (không có tiêu đề

Referer) - Chỉ nguồn gốc

- URL đầy đủ: nguồn gốc, đường dẫn và chuỗi truy vấn

Một số chính sách được thiết kế để hoạt động theo cách khác nhau tuỳ thuộc vào bối cảnh: yêu cầu trên nhiều nguồn gốc hoặc cùng nguồn gốc, liệu đích đến của yêu cầu có an toàn như nguồn gốc hay không hoặc cả hai. Điều này rất hữu ích để giới hạn lượng thông tin được chia sẻ trên nhiều nguồn gốc hoặc đến các nguồn gốc kém an toàn hơn, đồng thời duy trì sự phong phú của liên kết giới thiệu trong trang web của riêng bạn.

Bảng sau đây cho biết cách các chính sách về đường liên kết giới thiệu hạn chế dữ liệu URL có sẵn từ tiêu đề Referer và document.referrer:

| Phạm vi áp dụng chính sách | Tên chính sách | Referer: Không có dữ liệu | Referer: Chỉ nguồn gốc | Referer: URL đầy đủ |

|---|---|---|---|---|

| Không xem xét bối cảnh yêu cầu | no-referrer |

check | ||

origin |

check | |||

unsafe-url |

check | |||

| Tập trung vào bảo mật | strict-origin |

Yêu cầu từ HTTPS đến HTTP | Yêu cầu từ HTTPS đến HTTPS hoặc HTTP đến HTTP |

|

no-referrer-when-downgrade |

Yêu cầu từ HTTPS đến HTTP | Yêu cầu từ HTTPS đến HTTPS hoặc HTTP đến HTTP |

||

| Tập trung vào quyền riêng tư | origin-when-cross-origin |

Yêu cầu trên nhiều nguồn gốc | Yêu cầu cùng nguồn gốc | |

same-origin |

Yêu cầu trên nhiều nguồn gốc | Yêu cầu cùng nguồn gốc | ||

| Tập trung vào quyền riêng tư và bảo mật | strict-origin-when-cross-origin |

Yêu cầu từ HTTPS đến HTTP | Yêu cầu trên nhiều nguồn gốc từ HTTPS đến HTTPS hoặc HTTP đến HTTP |

Yêu cầu cùng nguồn gốc |

MDN cung cấp danh sách đầy đủ các chính sách và ví dụ về hành vi ví dụ.

Dưới đây là một số điều bạn cần lưu ý khi đặt chính sách về đường liên kết giới thiệu:

- Tất cả các chính sách có tính đến giản đồ (HTTPS so với HTTP)

(

strict-origin,no-referrer-when-downgrade, vàstrict-origin-when-cross-origin) đều xử lý các yêu cầu từ một nguồn gốc HTTP đến một nguồn gốc HTTP khác theo cùng một cách như các yêu cầu từ một nguồn gốc HTTPS đến một nguồn gốc HTTPS khác, mặc dù HTTP kém an toàn hơn. Đó là vì đối với các chính sách này, điều quan trọng là liệu có xảy ra hạ cấp bảo mật hay không; tức là nếu yêu cầu có thể tiết lộ dữ liệu từ một nguồn gốc được mã hoá sang một nguồn gốc không được mã hoá, như trong các yêu cầu HTTPS → HTTP. Yêu cầu HTTP → HTTP hoàn toàn không được mã hoá, vì vậy, không có sự hạ cấp nào. - Nếu một yêu cầu là cùng nguồn gốc, điều này có nghĩa là giản đồ (HTTPS hoặc HTTP) là giống nhau, vì vậy, không có sự hạ cấp bảo mật nào.

Chính sách về đường liên kết giới thiệu mặc định trong trình duyệt

Tính đến tháng 10 năm 2021

Nếu không đặt chính sách về đường liên kết giới thiệu, trình duyệt sẽ sử dụng chính sách mặc định.

| Trình duyệt | Referrer-Policy mặc định / Hành vi |

|---|---|

| Chrome |

Giá trị mặc định là strict-origin-when-cross-origin.

|

| Firefox |

Giá trị mặc định là strict-origin-when-cross-origin.Kể từ phiên bản 93, đối với người dùng tính năng Chống theo dõi nghiêm ngặt và duyệt web ở chế độ riêng tư, các chính sách về liên kết giới thiệu ít hạn chế hơn no-referrer-when-downgrade,

origin-when-cross-origin, và unsafe-url sẽ bị

bỏ qua đối với các yêu cầu trên nhiều trang web. Điều này có nghĩa là liên kết giới thiệu luôn bị cắt bớt

đối với các yêu cầu trên nhiều trang web, bất kể chính sách của trang web.

|

| Edge |

Giá trị mặc định là strict-origin-when-cross-origin.

|

| Safari |

Giá trị mặc định tương tự như strict-origin-when-cross-origin,

với một số điểm khác biệt cụ thể. Hãy xem bài viết

Ngăn chặn tính năng Ngăn chặn theo dõi để biết thông tin chi tiết.

|

Các phương pháp hay nhất để đặt chính sách về đường liên kết giới thiệu

Có nhiều cách để đặt chính sách về đường liên kết giới thiệu cho trang web của bạn:

- Dưới dạng tiêu đề HTTP

- Trong HTML

- Từ JavaScript trên cơ sở từng yêu cầu

Bạn có thể đặt các chính sách khác nhau cho các trang, yêu cầu hoặc phần tử khác nhau.

Tiêu đề HTTP và phần tử meta đều ở cấp trang. Thứ tự ưu tiên để xác định chính sách có hiệu lực của một phần tử như sau:

- Chính sách ở cấp phần tử

- Chính sách ở cấp trang

- Giá trị mặc định của trình duyệt

Ví dụ:

index.html:

<meta name="referrer" content="strict-origin-when-cross-origin" />

<img src="..." referrerpolicy="no-referrer-when-downgrade" />

Hình ảnh được yêu cầu bằng chính sách no-referrer-when-downgrade và tất cả các yêu cầu về tài nguyên phụ khác từ trang này đều tuân theo chính sách strict-origin-when-cross-origin.

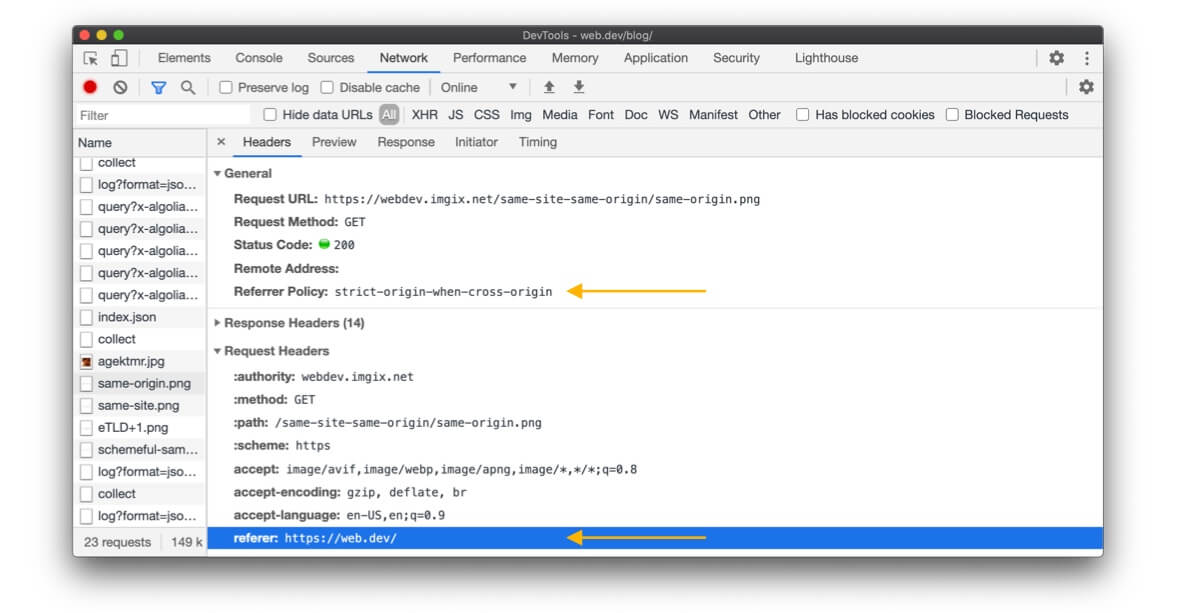

Cách xem chính sách về đường liên kết giới thiệu

securityheaders.com rất hữu ích để xác định chính sách mà một trang web hoặc trang cụ thể đang sử dụng.

Bạn cũng có thể sử dụng công cụ cho nhà phát triển trong Chrome, Edge hoặc Firefox để xem chính sách về đường liên kết giới thiệu được sử dụng cho một yêu cầu cụ thể. Tại thời điểm viết bài này, Safari không hiển thị tiêu đề Referrer-Policy, nhưng có hiển thị Referer đã được gửi.

Bạn nên đặt chính sách nào cho trang web của mình?

Bạn nên đặt rõ ràng một chính sách tăng cường quyền riêng tư, chẳng hạn như strict-origin-when-cross-origin (hoặc nghiêm ngặt hơn).

Tại sao lại là "rõ ràng"?

Nếu bạn không đặt chính sách về đường liên kết giới thiệu, chính sách mặc định của trình duyệt sẽ được sử dụng. Trên thực tế, các trang web thường tuân theo chính sách mặc định của trình duyệt. Tuy nhiên, điều này không lý tưởng vì:

- Các trình duyệt khác nhau có các chính sách mặc định khác nhau, vì vậy, nếu bạn dựa vào các giá trị mặc định của trình duyệt, trang web của bạn sẽ không hoạt động một cách có thể dự đoán được trên các trình duyệt.

- Các trình duyệt đang áp dụng các giá trị mặc định nghiêm ngặt hơn, chẳng hạn như

strict-origin-when-cross-originvà các cơ chế như cắt bớt đường liên kết giới thiệu cho các yêu cầu trên nhiều nguồn gốc. Việc chọn rõ ràng một chính sách tăng cường quyền riêng tư trước khi các giá trị mặc định của trình duyệt thay đổi sẽ giúp bạn kiểm soát và chạy các bài kiểm tra theo ý muốn.

Tại sao lại là strict-origin-when-cross-origin (hoặc nghiêm ngặt hơn)?

Bạn cần một chính sách an toàn, tăng cường quyền riêng tư và hữu ích. "Hữu ích" có nghĩa là gì tuỳ thuộc vào những gì bạn muốn từ đường liên kết giới thiệu:

- An toàn: nếu trang web của bạn sử dụng HTTPS (nếu không, hãy

ưu tiên sử dụng HTTPS), bạn không muốn URL của trang web bị rò rỉ trong các yêu cầu không phải HTTPS. Vì bất kỳ ai trên mạng đều có thể nhìn thấy những URL này, nên việc rò rỉ sẽ khiến người dùng của bạn gặp phải các cuộc tấn công xen giữa. Các chính sách

no-referrer-when-downgrade,strict-origin-when-cross-origin,no-referrer, vàstrict-origingiải quyết vấn đề này. - Tăng cường quyền riêng tư: đối với yêu cầu trên nhiều nguồn gốc,

no-referrer-when-downgradechia sẻ URL đầy đủ, điều này có thể gây ra các vấn đề về quyền riêng tư.strict-origin-when-cross-originvàstrict-originchỉ chia sẻ nguồn gốc, vàno-referrerkhông chia sẻ gì cả. Điều này khiến bạn cóstrict-origin-when-cross-origin,strict-originvàno-referrerlàm các lựa chọn tăng cường quyền riêng tư. - Hữu ích:

no-referrervàstrict-originkhông bao giờ chia sẻ URL đầy đủ, ngay cả đối với các yêu cầu cùng nguồn gốc. Nếu bạn cần URL đầy đủ, thìstrict-origin-when-cross-originlà lựa chọn tốt hơn.

Tất cả những điều này có nghĩa là strict-origin-when-cross-origin thường là một lựa chọn hợp lý.

Ví dụ: Đặt chính sách strict-origin-when-cross-origin

index.html:

<meta name="referrer" content="strict-origin-when-cross-origin" />

Hoặc phía máy chủ, ví dụ: trong Express:

const helmet = require('helmet');

app.use(helmet.referrerPolicy({policy: 'strict-origin-when-cross-origin'}));

Điều gì sẽ xảy ra nếu strict-origin-when-cross-origin (hoặc nghiêm ngặt hơn) không phù hợp với tất cả các trường hợp sử dụng của bạn?

Trong trường hợp này, hãy áp dụng phương pháp tiếp cận từng bước: đặt một chính sách bảo vệ như

strict-origin-when-cross-origin cho trang web của bạn và nếu cần, hãy đặt một chính sách cho phép nhiều hơn cho các yêu cầu hoặc phần tử HTML cụ thể.

Ví dụ: chính sách ở cấp phần tử

index.html:

<head>

<!-- document-level policy: strict-origin-when-cross-origin -->

<meta name="referrer" content="strict-origin-when-cross-origin" />

<head>

<body>

<!-- policy on this <a> element: no-referrer-when-downgrade -->

<a src="…" href="…" referrerpolicy="no-referrer-when-downgrade"></a>

<body></body>

</body>

</head>

</head>

Safari/WebKit có thể giới hạn document.referrer hoặc tiêu đề Referer cho

các yêu cầu trên nhiều trang web.

Xem thông tin chi tiết.

Ví dụ: chính sách ở cấp yêu cầu

script.js:

fetch(url, {referrerPolicy: 'no-referrer-when-downgrade'});

Bạn nên cân nhắc điều gì khác?

Chính sách của bạn phải phụ thuộc vào trang web và các trường hợp sử dụng của bạn, do bạn, nhóm của bạn và công ty của bạn xác định. Nếu một số URL chứa dữ liệu nhận dạng hoặc dữ liệu nhạy cảm, hãy đặt một chính sách bảo vệ.

Các phương pháp hay nhất cho các yêu cầu đến

Dưới đây là một số nguyên tắc về những việc cần làm nếu trang web của bạn sử dụng URL liên kết giới thiệu của các yêu cầu đến.

Bảo vệ dữ liệu của người dùng

Referer có thể chứa dữ liệu riêng tư, cá nhân hoặc dữ liệu nhận dạng, vì vậy, hãy đảm bảo bạn xử lý dữ liệu này như vậy.

Đường liên kết giới thiệu đến có thể thay đổi {referer-can-change}

Việc sử dụng đường liên kết giới thiệu từ các yêu cầu đến trên nhiều nguồn gốc có một số hạn chế:

- Nếu không kiểm soát được việc triển khai của trình phát yêu cầu, bạn không thể đưa ra giả định về tiêu đề

Referer(vàdocument.referrer) mà bạn nhận được. Trình phát yêu cầu có thể quyết định chuyển sang chính sáchno-referrerbất cứ lúc nào hoặc nói chung là chuyển sang một chính sách nghiêm ngặt hơn so với chính sách mà họ đã sử dụng trước đó. Điều này có nghĩa là bạn nhận được ít dữ liệu hơn từRefererso với trước đây. - Các trình duyệt ngày càng sử dụng Referrer-Policy

strict-origin-when-cross-origintheo mặc định. Điều này có nghĩa là giờ đây, bạn có thể chỉ nhận được nguồn gốc thay vì URL đường liên kết giới thiệu đầy đủ trong các yêu cầu đến trên nhiều nguồn gốc, nếu trang web gửi không đặt chính sách. - Các trình duyệt có thể thay đổi cách quản lý

Referer. Ví dụ: một số nhà phát triển trình duyệt có thể quyết định luôn cắt bớt đường liên kết giới thiệu thành nguồn gốc trong các yêu cầu về tài nguyên phụ trên nhiều nguồn gốc để bảo vệ quyền riêng tư của người dùng. - Tiêu đề

Referer(vàdocument.referrer) có thể chứa nhiều dữ liệu hơn mức bạn cần. Ví dụ: tiêu đề này có thể có URL đầy đủ khi bạn chỉ muốn biết liệu yêu cầu có phải là yêu cầu trên nhiều nguồn gốc hay không.

Các lựa chọn thay thế cho Referer

Bạn có thể cần cân nhắc các lựa chọn thay thế nếu:

- Một tính năng thiết yếu của trang web sử dụng URL liên kết giới thiệu của các yêu cầu đến trên nhiều nguồn gốc.

- Trang web của bạn không còn nhận được phần URL liên kết giới thiệu mà trang web cần trong yêu cầu trên nhiều nguồn gốc. Điều này xảy ra khi trình phát yêu cầu thay đổi chính sách của họ hoặc khi họ không đặt chính sách và chính sách mặc định của trình duyệt đã thay đổi (như trong Chrome 85).

Để xác định các lựa chọn thay thế, trước tiên, hãy phân tích phần đường liên kết giới thiệu mà bạn đang sử dụng.

Nếu bạn chỉ cần nguồn gốc

- Nếu bạn đang sử dụng đường liên kết giới thiệu trong một tập lệnh có quyền truy cập cấp cao nhất vào trang, thì

window.location.originlà một lựa chọn thay thế. - Nếu có, các tiêu đề như

OriginvàSec-Fetch-Sitesẽ cung cấp cho bạnOriginhoặc mô tả liệu yêu cầu có phải là yêu cầu trên nhiều nguồn gốc hay không, đây có thể là chính xác những gì bạn cần.

Nếu bạn cần các phần tử khác của URL (đường dẫn, tham số truy vấn…)

- Các tham số yêu cầu có thể giải quyết trường hợp sử dụng của bạn, giúp bạn không phải phân tích cú pháp đường liên kết giới thiệu.

- Nếu bạn đang sử dụng đường liên kết giới thiệu trong một tập lệnh có quyền truy cập cấp cao nhất vào trang, thì

window.location.pathnamecó thể hoạt động như một lựa chọn thay thế. Chỉ trích xuất phần đường dẫn của URL và truyền phần đó dưới dạng đối số, để mọi thông tin có khả năng nhạy cảm trong các tham số URL không được truyền đi.

Nếu bạn không thể sử dụng các lựa chọn thay thế này:

- Kiểm tra xem bạn có thể thay đổi hệ thống của mình để yêu cầu trình phát yêu cầu (ví dụ:

site-one.example) đặt rõ ràng thông tin bạn cần trong một số loại cấu hình hay không.- Ưu điểm: rõ ràng hơn, đảm bảo quyền riêng tư hơn cho người dùng

site-one.example, có khả năng thích ứng tốt hơn với tương lai. - Nhược điểm: có thể tốn nhiều công sức hơn từ phía bạn hoặc cho người dùng hệ thống của bạn.

- Ưu điểm: rõ ràng hơn, đảm bảo quyền riêng tư hơn cho người dùng

- Kiểm tra xem trang web phát ra các yêu cầu có thể đồng ý đặt Referrer-Policy

no-referrer-when-downgradecho mỗi phần tử hoặc mỗi yêu cầu hay không.- Nhược điểm: có thể ít đảm bảo quyền riêng tư hơn cho người dùng

site-one.example, có thể không được hỗ trợ trong tất cả các trình duyệt.

- Nhược điểm: có thể ít đảm bảo quyền riêng tư hơn cho người dùng

Bảo vệ khỏi Tấn công giả mạo yêu cầu trên nhiều trang web (CSRF)

Trình phát yêu cầu luôn có thể quyết định không gửi đường liên kết giới thiệu bằng cách đặt chính sách no-referrer và kẻ tấn công độc hại thậm chí có thể giả mạo đường liên kết giới thiệu.

Sử dụng mã thông báo CSRF

làm biện pháp bảo vệ chính. Để tăng cường bảo vệ, hãy sử dụng

SameSite và

thay vì Referer, hãy sử dụng các tiêu đề như

Origin

(có sẵn trên các yêu cầu POST và CORS) và

Sec-Fetch-Site

nếu có.

Ghi nhật ký và gỡ lỗi

Đảm bảo bảo vệ dữ liệu cá nhân hoặc dữ liệu nhạy cảm của người dùng có thể có trong Referer.

Nếu bạn chỉ sử dụng nguồn gốc, hãy kiểm tra xem bạn có thể sử dụng tiêu đề

Origin làm lựa chọn thay thế hay không. Điều này có thể cung cấp cho bạn thông tin cần thiết cho mục đích gỡ lỗi một cách đơn giản hơn và không cần phân tích cú pháp đường liên kết giới thiệu.

Thanh toán

Các nhà cung cấp dịch vụ thanh toán có thể dựa vào tiêu đề Referer của các yêu cầu đến để kiểm tra bảo mật.

Ví dụ:

- Người dùng nhấp vào nút Mua trên

online-shop.example/cart/checkout. online-shop.examplechuyển hướng đếnpayment-provider.exampleđể quản lý giao dịch.payment-provider.examplekiểm traReferercủa yêu cầu này dựa trên danh sách các giá trịRefererđược phép do người bán thiết lập. Nếu không khớp với bất kỳ mục nào trong danh sách,payment-provider.examplesẽ từ chối yêu cầu. Nếu khớp, người dùng có thể tiếp tục giao dịch.

Các phương pháp hay nhất để kiểm tra bảo mật quy trình thanh toán

Là nhà cung cấp dịch vụ thanh toán, bạn có thể sử dụng Referer làm biện pháp kiểm tra cơ bản để chống lại một số cuộc tấn công. Tuy nhiên, bản thân tiêu đề Referer không phải là cơ sở đáng tin cậy để kiểm tra. Trang web yêu cầu, cho dù là người bán hợp pháp hay không, đều có thể đặt chính sách no-referrer khiến thông tin Referer không có sẵn cho nhà cung cấp dịch vụ thanh toán.

Việc xem xét Referer có thể giúp các nhà cung cấp dịch vụ thanh toán phát hiện những kẻ tấn công ngây thơ chưa đặt chính sách no-referrer. Nếu bạn sử dụng Referer làm biện pháp kiểm tra đầu tiên:

- Đừng mong đợi

Refererluôn xuất hiện. Nếu có, hãy chỉ kiểm tra dữ liệu tối thiểu mà dữ liệu đó có thể bao gồm, đó là nguồn gốc.- Khi đặt danh sách các giá trị

Refererđược phép, hãy đảm bảo chỉ bao gồm nguồn gốc và không có đường dẫn. - Ví dụ: các giá trị được phép cho

Refererphải làonline-shop.example, không phảionline-shop.example/cart/checkout.online-shop.exampleBằng cách mong đợi không cóRefererhoặc giá trịRefererchỉ là nguồn gốc của trang web yêu cầu, bạn sẽ ngăn chặn các lỗi có thể phát sinh do đưa ra giả định vềReferrer-Policycủa người bán.

- Khi đặt danh sách các giá trị

- Nếu không có

Refererhoặc nếu có và biện pháp kiểm tra nguồn gốcReferercơ bản của bạn thành công, bạn có thể chuyển sang một phương thức xác minh khác, đáng tin cậy hơn.

Để xác minh thanh toán một cách đáng tin cậy hơn, hãy cho phép người yêu cầu băm các tham số yêu cầu cùng với một khoá duy nhất. Sau đó, các nhà cung cấp dịch vụ thanh toán có thể tính toán cùng một hàm băm ở phía bạn và chỉ chấp nhận yêu cầu nếu yêu cầu đó khớp với tính toán của bạn.

Điều gì sẽ xảy ra với Referer khi một trang web của người bán HTTP không có chính sách về liên kết giới thiệu chuyển hướng đến một nhà cung cấp dịch vụ thanh toán HTTPS?

Không có Referer nào hiển thị trong yêu cầu gửi đến nhà cung cấp dịch vụ thanh toán HTTPS, vì

hầu hết các trình duyệt đều sử dụng strict-origin-when-cross-origin hoặc

no-referrer-when-downgrade theo mặc định khi một trang web không đặt chính sách.

Việc Chrome thay đổi sang chính sách mặc định mới

sẽ không thay đổi hành vi này.

Kết luận

Chính sách về đường liên kết giới thiệu có tính bảo vệ là một cách tuyệt vời để mang lại cho người dùng nhiều quyền riêng tư hơn.

Để tìm hiểu thêm về các kỹ thuật khác nhau nhằm bảo vệ người dùng, hãy xem bài viết Bộ sưu tập an toàn và bảo mật

Tài nguyên

- Tìm hiểu về "cùng trang web" và "cùng nguồn gốc"

- Tiêu đề bảo mật mới: Chính sách về đường liên kết giới thiệu (2017)

- Referrer-Policy trên MDN

- Tiêu đề Referer: các mối lo ngại về quyền riêng tư và bảo mật trên MDN

- Thay đổi của Chrome: Ý định triển khai Blink

- Thay đổi của Chrome: Ý định phát hành Blink

- Thay đổi của Chrome: mục trạng thái

- Thay đổi của Chrome: bài đăng trên blog về phiên bản 85 beta

- Chuỗi GitHub về việc cắt bớt đường liên kết giới thiệu: những việc mà các trình duyệt khác nhau thực hiện

- Thông số kỹ thuật của Referrer-Policy

Xin chân thành cảm ơn tất cả những người đánh giá đã đóng góp và đưa ra ý kiến phản hồi, đặc biệt là Kaustubha Govind, David Van Cleve, Mike West, Sam Dutton, Rowan Merewood, Jxck và Kayce Basques.