Dieser Leitfaden wurde speziell für eine Art von Hack erstellt, bei dem automatisch generierten japanischen Text auf Ihrer Website ein. Dieser wird als Hacking durch japanische Keywords Es richtet sich an Nutzer beliebter Content-Management-Systeme (CMS) Sie finden diesen Leitfaden aber auch nützlich, wenn Sie kein CMS verwenden.

Wir möchten, dass dieser Leitfaden wirklich hilfreich für dich ist. Feedback geben helfen Sie uns, noch besser zu werden.

Diese Art von Hack erkennen

Beim Hack zu japanischen Keywords werden normalerweise neue Seiten mit automatisch generierten

Japanischer Text auf Ihrer Website in zufällig generierten Verzeichnisnamen

(z. B. http://example.com/ltjmnjp/341.html). Diese Seiten sind

Monetarisierung über Affiliate-Links zu Shops, die gefälschte Markenartikel verkaufen

und werden dann in der Google Suche angezeigt. Hier ein Beispiel für eine dieser Seiten:

Bei dieser Art von Hacking fügt sich der Hacker in der Regel selbst als Property hinzu. in der Search Console verwalten, um den Profit zu steigern, indem ihr wie geografische Ausrichtung oder Sitemaps. Wenn Sie eine Benachrichtigung erhalten haben, dass jemand, den Sie nicht kennen, Ihre Website in der Search Console bestätigt haben, besteht die hohe Wahrscheinlichkeit, dass Ihre Website gehackt wurde.

Aktivieren Sie zunächst das

Sicherheitsprobleme

in der Search Console, um zu sehen, ob Google diese gehackten Seiten gefunden hat

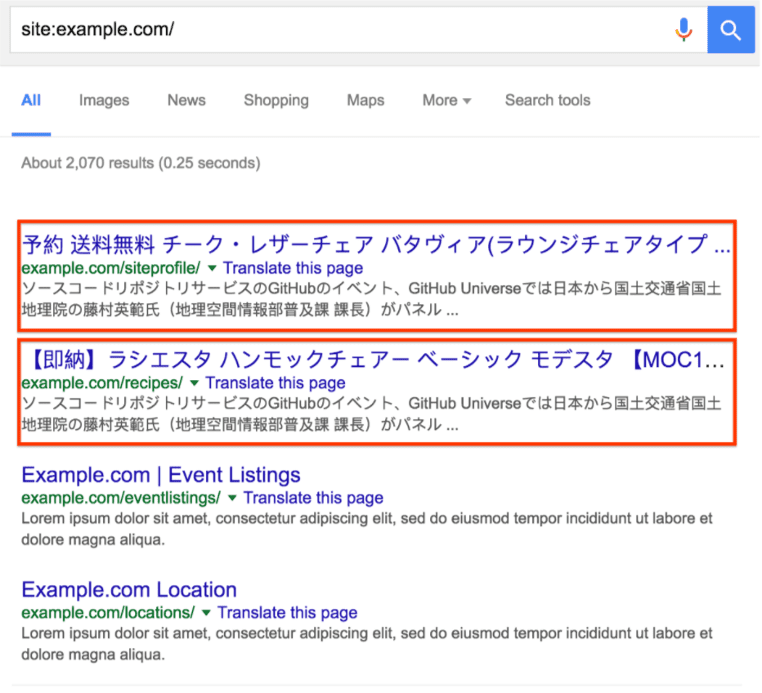

auf Ihrer Website. In manchen Fällen können Sie solche Seiten auch finden, indem Sie ein Google-Konto

Suchfenster und Eingabe von site:_your site url_ mit der URL auf Stammebene von

für Ihre Website. So sehen Sie die Seiten, die Google für Ihre Website indexiert hat,

einschließlich gehackter Seiten. Blättern Sie durch einige Suchergebnisseiten,

ob Sie ungewöhnliche URLs entdecken. Wenn Sie in Google keine gehackten Inhalte finden,

Verwenden Sie dieselben Suchbegriffe in einer anderen Suchmaschine. Hier ist ein

Beispiel:

Wenn du auf einen Link zu einer gehackten Seite klickst, oder eine Seite voller unsinniger Inhalte sehen. Sie können jedoch wird Ihnen möglicherweise auch eine Meldung angezeigt, dass die Seite nicht existiert (für Beispiel: 404-Fehler). Lass dich nicht täuschen! Hacker versuchen, Sie zu täuschen, dass die Seite nicht mehr vorhanden oder repariert ist, obwohl sie noch immer gehackt wurde. Sie tun dies, indem sie Cloaking Inhalte. Überprüfen Sie Ihre Website auf Cloaking, indem Sie die URLs Ihrer Website in das URL-Prüftool: Mit dem Tool "Abruf wie durch Google" können Sie versteckte Inhalte finden.

Wenn Sie diese Probleme sehen, ist Ihre Website höchstwahrscheinlich von dieser Art von Hack.

Hack beheben

Erstellen Sie zuerst eine Offline-Kopie aller Dateien, bevor Sie sie entfernen. Öffnen Sie dazu falls Sie sie später wiederherstellen müssen. Am besten sichern Sie Ihre gesamte Website vor dem beginnen Sie mit dem Bereinigungsprozess. Speichern Sie dazu alle Dateien, auf Ihrem Server an einen Speicherort außerhalb Ihres Servers oder auf der Suche nach der besten Sicherung -Optionen für dein jeweiliges Content-Management-System (CMS). Wenn Sie eine auch die Datenbank sichern.

Alle neu erstellten Konten aus der Search Console entfernen

Wenn ein neuer Inhaber, den Sie nicht kennen, der Search Console hinzugefügt wurde den Zugriff so schnell wie möglich widerrufen. Sie können prüfen, welche Nutzer für Ihre Website auf der Search Console-Bestätigungsseite Klicken Sie auf „Überprüfungsdetails“. damit alle bestätigten Nutzer angezeigt werden.

Informationen zum Entfernen eines Inhabers aus der Search Console finden Sie unter „Inhaber entfernen“.

des Abschnitts

Nutzer, Inhaber und Berechtigungen verwalten

Sie müssen das zugehörige Bestätigungstoken entfernen, das in der Regel

entweder eine HTML-Datei im Stammverzeichnis Ihrer Website oder eine dynamisch generierte

.htaccess-Datei, die eine HTML-Datei nachahmt.

Wenn Sie auf Ihrer Website kein HTML-Bestätigungstoken finden, suchen Sie nach einer Überschreibung

in der Datei .htaccess. Die Regel zum Überschreiben sieht in etwa so aus:

RewriteEngine On

RewriteRule ^google(.*)\.html$ dir/file.php?google=$1 [L]

Dynamisch generiertes Bestätigungstoken aus .htaccess entfernen

-Datei exportieren möchten, führen Sie diese Schritte aus:

.htaccess-Datei in zwei Schritten prüfen

Neben der Verwendung einer .htaccess-Datei zur Erstellung einer dynamisch generierten Bestätigung

Token verwenden, verwenden Hacker häufig .htaccess-Regeln, um Nutzer weiterzuleiten oder

Spam-Seiten mit unsinnigen Inhalten. Wenn Sie keine benutzerdefinierten .htaccess-Regeln haben,

Ersetzen Sie .htaccess durch eine neue Kopie.

Schritt 1

Suchen Sie die Datei .htaccess auf Ihrer Website. Wenn Sie nicht sicher sind, wo Sie es finden

und Sie ein CMS wie WordPress, Joomla oder Drupal nutzen, suchen Sie nach

„.htaccess-Dateispeicherort“ in einer Suchmaschine zusammen mit dem Namen Ihres CMS ein.

Je nach Website werden möglicherweise mehrere .htaccess-Dateien angezeigt.

Erstellen Sie eine Liste mit allen .htaccess-Speicherorten.

Schritt 2

Ersetzen Sie alle .htaccess-Dateien durch eine saubere oder standardmäßige Version von .htaccess

-Datei. Normalerweise findest du die Standardversion einer .htaccess-Datei über die Suche

für „Standarddatei .htaccess“ und den Namen Ihres CMS. Für Websites mit mehreren

.htaccess Dateien, suchen Sie nach einer sauberen Version und ersetzen Sie sie.

Wenn keine Standard-.htaccess vorhanden ist und Sie noch nie eine .htaccess konfiguriert haben

Datei auf Ihrer Website befindet, ist die Datei .htaccess, die Sie auf Ihrer Website finden, wahrscheinlich

schädlich ist. Speichern Sie zur Sicherheit eine Kopie der .htaccess Datei(en) offline.

Löschen Sie die Datei .htaccess von Ihrer Website.

Alle schädlichen Dateien und Skripte in 4 Schritten entfernen

Schädliche Dateien zu identifizieren, kann schwierig und zeitaufwendig sein. Nimm dein wenn Sie Ihre Dateien überprüfen. Falls Sie das noch nicht getan haben, die Dateien auf Ihrer Website hoch. Führen Sie eine Google-Suche nach "Website sichern" durch. und den Namen der Ihr CMS, um eine Anleitung zur Sicherung Ihrer Website zu finden.

Schritt 1

Wenn Sie ein CMS verwenden, installieren Sie alle Kerndateien (Standarddateien) neu, die im des CMS sowie alle von Ihnen hinzugefügten Daten (z. B. Themes, Module oder Plug-ins). So wird sichergestellt, dass diese Dateien gehackte Inhalte. Suchen Sie in der Google Suche nach „Neu installieren“. und den Namen Ihres CMS in finden Sie eine Anleitung zur Neuinstallation. Wenn Sie Plug-ins, Module, Erweiterungen installieren Sie auch diese neu.

Schritt 2

Hacker ändern häufig Ihre Sitemap oder fügen neue Sitemaps hinzu, URLs schneller indexiert. Wenn Sie zuvor eine Sitemap-Datei hatten, prüfen Sie diese. auf verdächtige Links und entfernen Sie diese aus Ihrer Sitemap. Falls es welche gibt, Sitemap-Dateien, an die Sie sich nicht erinnern, Ihrer Website hinzugefügt zu haben, überprüfen Sie diese und entfernen Sie sie, wenn sie nur Spam-URLs enthalten.

Schritt 3

Suchen Sie nach anderen schädlichen oder manipulierten Dateien. Vielleicht haben Sie in den vorherigen beiden Schritten alle schädlichen Dateien entfernt. für den Fall, dass es auf Ihrer Website weitere Dateien gibt, kompromittiert wurden.

Lassen Sie sich nicht überfordern, PHP-Datei. Erstellen Sie zunächst eine Liste verdächtiger PHP-Dateien, die Sie zu untersuchen. So finden Sie heraus, welche PHP-Dateien verdächtig sind:

- Wenn du deine CMS-Dateien bereits neu geladen hast, sieh dir nur die Dateien an, die nicht Teil der Standard-CMS-Dateien oder -Ordner. Dadurch sollten viele PHP-Dateien ausgeschlossen werden. und Sie haben nur noch ein paar Dateien, die Sie sich ansehen müssen.

- Sortieren Sie die Dateien auf Ihrer Website nach dem Datum der letzten Änderung. Suchen Sie nach Dateien, die innerhalb weniger Monate nach der ersten Änderung Ihre Website wurde gehackt.

- Sortieren Sie die Dateien auf Ihrer Website nach Größe. Suchen Sie nach ungewöhnlich großen Dateien.

Schritt 4

Sobald Sie eine Liste verdächtiger PHP-Dateien haben, überprüfen Sie diese auf schädliche Inhalte. Wenn Sie mit PHP nicht vertraut sind, kann dieser Vorgang zeitaufwendiger sein. In diesem Fall empfehlen wir, zuerst die PHP-Dokumentation zu lesen. Wenn Sie keine Programmiererfahrung haben, erhalten Sie hier Hilfe. In der Zwischenzeit kannst du anhand einiger grundlegender Muster herausfinden, bösartigen Dateien.

Wenn Sie ein CMS verwenden und Ihre PHP-Dateien nicht direkt bearbeiten, die Dateien auf Ihrem Server mit einer Liste der Standarddateien, sowie Plug-ins und Themes. Suchen Sie nach Dateien, die nicht dazu gehören, -Dateien, die größer als ihre Standardversion sind.

Suchen Sie in den verdächtigen Dateien, die Sie bereits identifiziert haben, nach Blockierungen

verschleiertem Code. Das könnte wie eine Kombination aus durcheinander

Buchstaben und Zahlen, denen in der Regel eine Kombination aus PHP-Funktionen wie

base64_decode, rot13, eval, strrev oder gzinflate. Hier ist ein Beispiel für

wie der Codeblock aussehen könnte. Manchmal wird der gesamte Code

in eine lange Textzeile verpacken, sodass sie kleiner erscheint, als sie tatsächlich ist.

$O_O0O_O0_0=urldecode("%6E1%7A%62%2F%6D%615%5C%76%740%6928%2D%70

%78%75%71%79%2A6%6C%72%6B%64%679%5F%65%68%63%73%77%6F4%2B%6637%6A");

$OO0_0OO0__=$O_O0O_O0_0{26}.$O_O0O_O0_0{6}.$O_O0O_O0_0{10}.$O_O0O_O0_0{30}

Prüfen, ob Ihre Website bereinigt ist

Sobald Sie die gehackten Dateien entfernt haben, ausbezahlt. Erinnern Sie sich an die Seiten mit unsinnigen Inhalten, die Sie gefunden haben? Die Fetch API verwenden als Google-Tool verwenden, um zu sehen, ob sie noch vorhanden sind. Wenn sie als „Nicht gefunden“ antworten mit "Abruf wie durch Google" sind Sie wahrscheinlich in einer und Sie können mit der Behebung der Schwachstellen auf Ihrer Website fortfahren.

Wie kann ich einen weiteren Hack verhindern?

Das Beheben der Sicherheitslücken auf Ihrer Website ist ein wichtiger letzter Schritt zur Behebung Website. Eine aktuelle Studie ergab, dass 20% der gehackten Websites an einem Tag. Deshalb ist es wichtig herauszufinden, wie genau Ihre Website gehackt wurde. Lesen Sie unsere Top-Methoden für das Hacken von Websites durch Spammer um mit der Untersuchung zu beginnen. Wenn Sie jedoch nicht herausfinden können, Ihre Website gehackt wurde, finden Sie im Folgenden eine Checkliste mit Maßnahmen, um Sicherheitslücken auf Ihrer Website zu reduzieren.

- Computer regelmäßig scannen: Prüfen Sie dies mit einem gängigen Virenscanner. auf Viren oder Schwachstellen.

- Passwörter regelmäßig ändern:Ändern Sie die Passwörter regelmäßig, wie Ihr Hostanbieter, FTP und CMS um unberechtigte Zugriffe auf Ihre Website zu verhindern. Es ist wichtig, eine starke, eindeutiges Passwort für jedes Konto erstellen.

- Verwenden Sie 2-Faktor-Authentifizierung (2FA): Erwägen Sie die Aktivierung von 2FA für alle Dienste, bei denen eine Anmeldung erforderlich ist. Bestätigung in zwei Schritten erschwert es Hackern, sich anzumelden, selbst wenn sie erfolgreich gestohlen wurden. Ihr Passwort.

- CMS, Plug-ins, Erweiterungen und Module regelmäßig aktualisieren: Hoffentlich haben Sie diesen Schritt bereits erledigt. Viele Websites werden gehackt, veraltete Software darauf installiert ist. Einige CMS unterstützten automatische Aktualisierungen.

- Eventuell lohnt es sich, einen Sicherheitsdienst zu abonnieren, um Ihre Website zu überwachen: Es gibt viele sehr gute Dienste, die Sie bei der Überwachung Ihrer Website für eine geringe Gebühr. Es empfiehlt sich, sich bei einem dieser Anbieter anzumelden.

Zusätzliche Ressourcen

Wenn Sie immer noch Probleme bei der Reparatur Ihrer Website haben, gibt es noch ein paar weitere die Ihnen helfen könnten.

Diese Tools scannen Ihre Website und können unter Umständen problematische Inhalte finden. Google unterstützt bzw. nutzt nur VirusTotal.

Mit diesen Tools können Sie Ihre Website auf problematische Inhalte. Beachte bitte, dass diese Scanner nicht garantieren können, dass um alle Arten von problematischen Inhalten zu identifizieren.

Weitere Ressourcen von Google, die Ihnen helfen könnten, finden Sie hier: